WordPress-Plugin

2FA Auth Pilot

TOTP-basierte Zwei-Faktor-Authentifizierung, kompatibel mit Google Authenticator, Microsoft Authenticator, Authy und jeder Standard-Authentifizierungs-App. Beinhaltet E-Mail-OTP-Backup, Wiederherstellungscodes und IP-Whitelisting.

Was ist 2FA Auth Pilot?

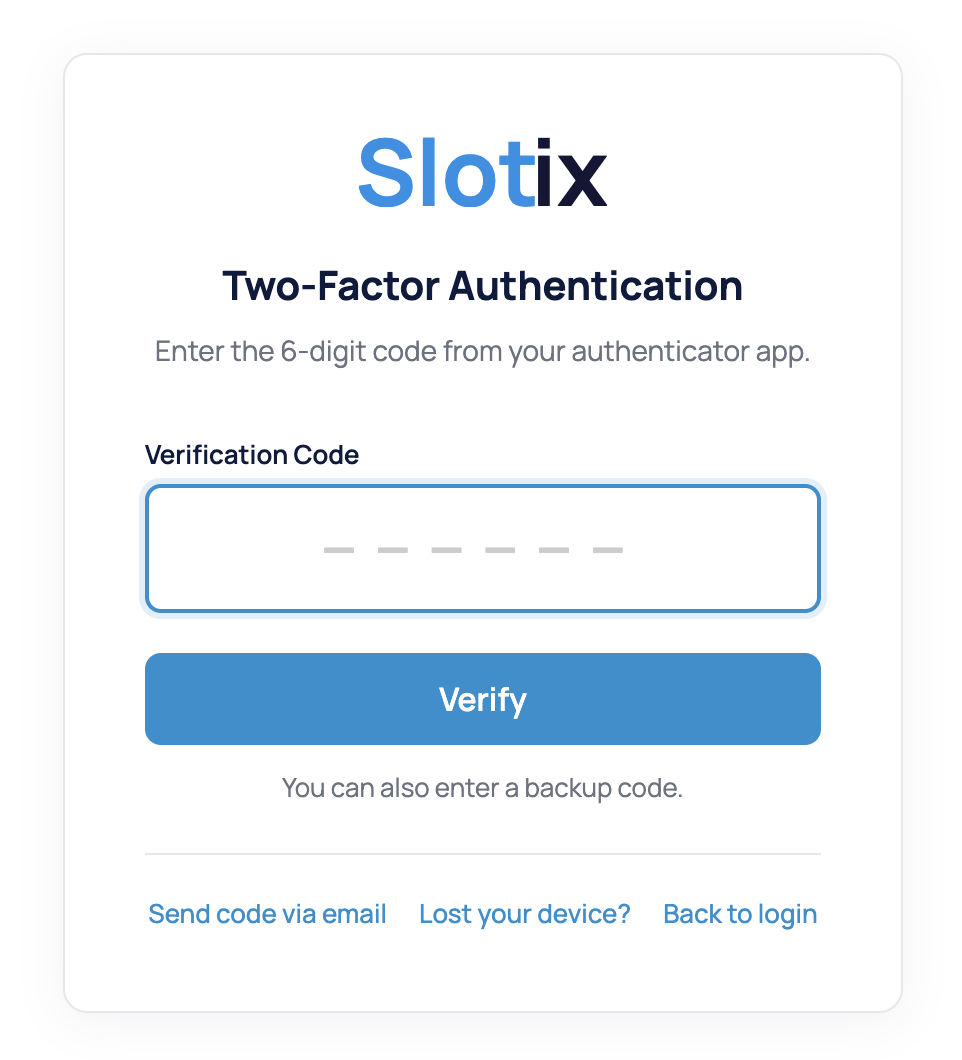

2FA Auth Pilot fügt Ihrer WordPress-Anmeldung eine zusätzliche Sicherheitsebene hinzu, indem ein zweiter Verifizierungsschritt erforderlich ist — ein zeitbasierter Einmalpasswort (TOTP), das von einer Authenticator-App auf dem Telefon des Benutzers generiert wird. Das bedeutet, dass Angreifer das Konto auch bei kompromittiertem Passwort ohne das physische Gerät nicht zugreifen können.

Das Plugin unterstützt alle gängigen TOTP-Authenticator-Apps (Google Authenticator, Microsoft Authenticator, Authy, 1Password und mehr), bietet E-Mail-OTP als Backup-Methode, generiert Wiederherstellungscodes für Notfallzugriff und ermöglicht das Whitelisten vertrauenswürdiger IP-Adressen, um 2FA von bekannten Standorten zu überspringen.

Wichtige Vorteile:

- TOTP-Authentifizierung kompatibel mit allen Standard-Authentifizierungs-Apps

- E-Mail-OTP als Backup-Verifizierungsmethode

- 5-20 Wiederherstellungs-/Backup-Codes für Notfallzugriff

- IP-Whitelisting für vertrauenswürdige Netzwerke (CIDR-Unterstützung)

- Pro-Rolle-Vorgabe: Erforderlich, Optional oder Deaktiviert pro WordPress-Rolle

- Konfigurierbare Gnadenfrist für schrittweise Einführung

- Verifizierung merken für vertrauenswürdige Geräte (bis zu 365 Tagen)

- XML-RPC- und REST-API-Schutz

Wichtige Funktionen

TOTP-Authentifizierung

Branchenstandard-Algorithmus für zeitbasierte Einmalpasswörter. Kompatibel mit Google Authenticator, Microsoft Authenticator, Authy, 1Password und jeder TOTP-kompatiblen App. QR-Code-Setup macht die Einrichtung sofortig.

E-Mail-OTP-Notfall

Wenn aktiviert, können Benutzer die E-Mail-Verifizierung als Alternative zu TOTP wählen. Ein 6-stelliger Code wird an ihre registrierte E-Mail-Adresse gesendet. Perfekt für Benutzer, die ihr Telefon nicht zur Hand haben.

Wiederherstellungscodes

Generieren Sie 5-20 Einmal-Backup-Codes während der Einrichtung. Benutzer können ihre Codes herunterladen oder kopieren. Jeder Code funktioniert einmal und bietet Notfallzugriff, wenn die Authenticator-App nicht verfügbar ist.

Rollenbasierte Durchsetzung

Konfigurieren Sie 2FA-Anforderungen pro WordPress-Rolle: Erforderlich (2FA muss eingerichtet werden), Optional (kann aktiviert werden) oder Deaktiviert. Ideal, um 2FA für Administratoren durchzusetzen, während es für Abonnenten optional bleibt.

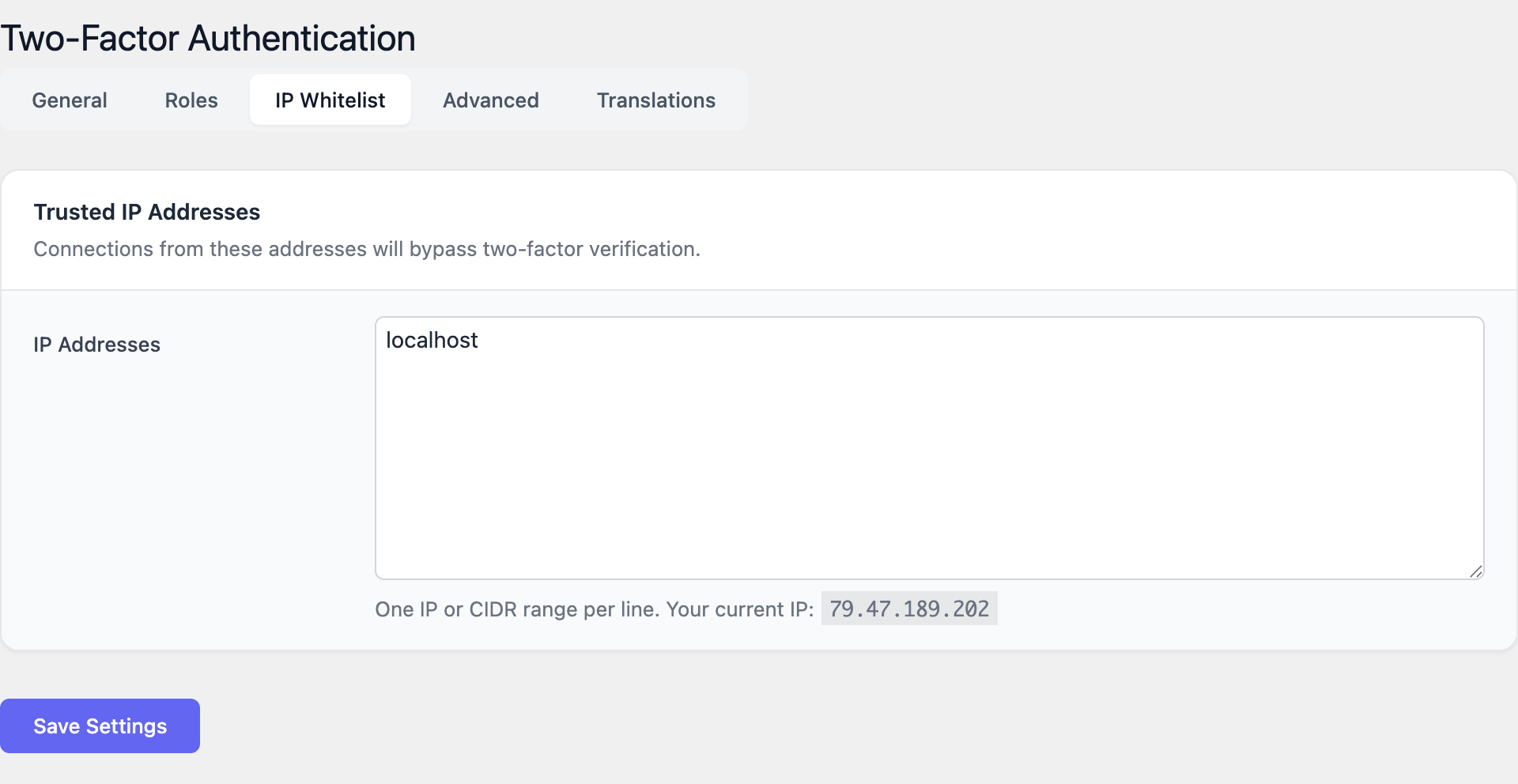

IP-Whitelisting

2FA für vertrauenswürdige IP-Adressen oder CIDR-Bereiche überspringen. Perfekt für Office-Netzwerke oder VPNs, bei denen keine zusätzliche Verifizierung benötigt wird. Unterstützt sowohl IPv4-Adressen als auch CIDR-Notation.

Gerätespeicher

Die Funktion „Remember Verification“ ermöglicht es Benutzern, 2FA auf vertrauenswürdigen Geräten für einen konfigurierbaren Zeitraum (bis zu 365 Tagen) zu überspringen. Reduziert Reibung für regelmäßige Benutzer, während die Sicherheit gewahrt bleibt.

Admin-Oberfläche

Konfigurationsanleitung

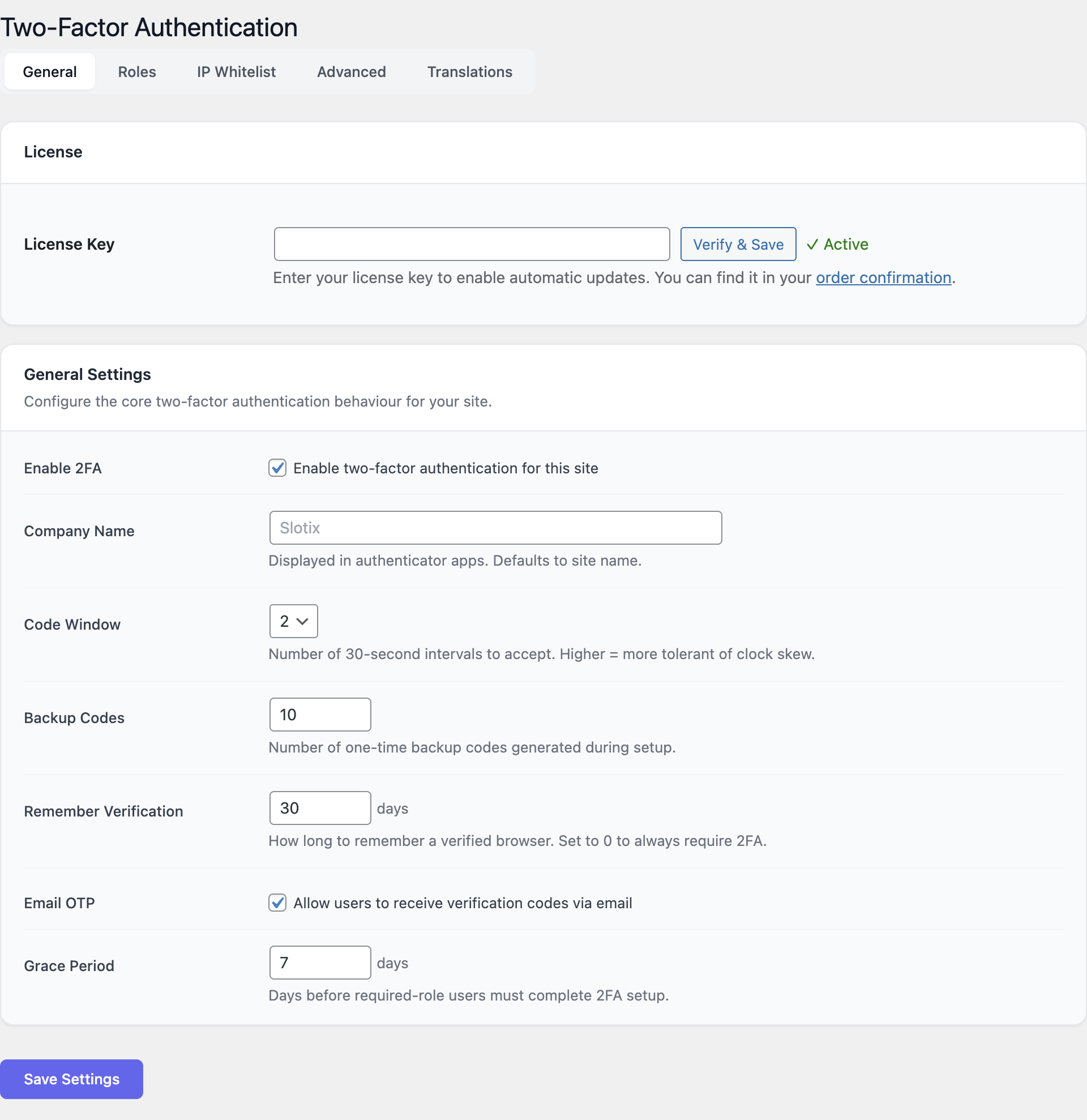

Allgemeine Einstellungen

Navigieren Sie zu Einstellungen → Zwei-Faktor-Authentifizierung → Reiter Allgemein.

- 2FA aktivieren: Zwei-Faktor-Authentifizierung global aktivieren/deaktivieren.

- Firmenname: Erscheint in Authentifizierungs-Apps neben dem Benutzerkonto.

- Code-Fenster: Toleranz für Uhrzeitänderungen (1-4 Intervalle à 30 Sekunden).

- Backup-Codes: Anzahl der Wiederherstellungscodes zum Generieren (5-20).

- Verifizierung merken: Tage, um ein Gerät zu merken (0-365, 0 = immer erforderlich).

- E-Mail-OTP: E-Mail als alternative Verifizierungsmethode aktivieren/deaktivieren.

- Grace Period: Tage, bevor erforderliche Rollen die 2FA-Einrichtung abschließen müssen (0-90).

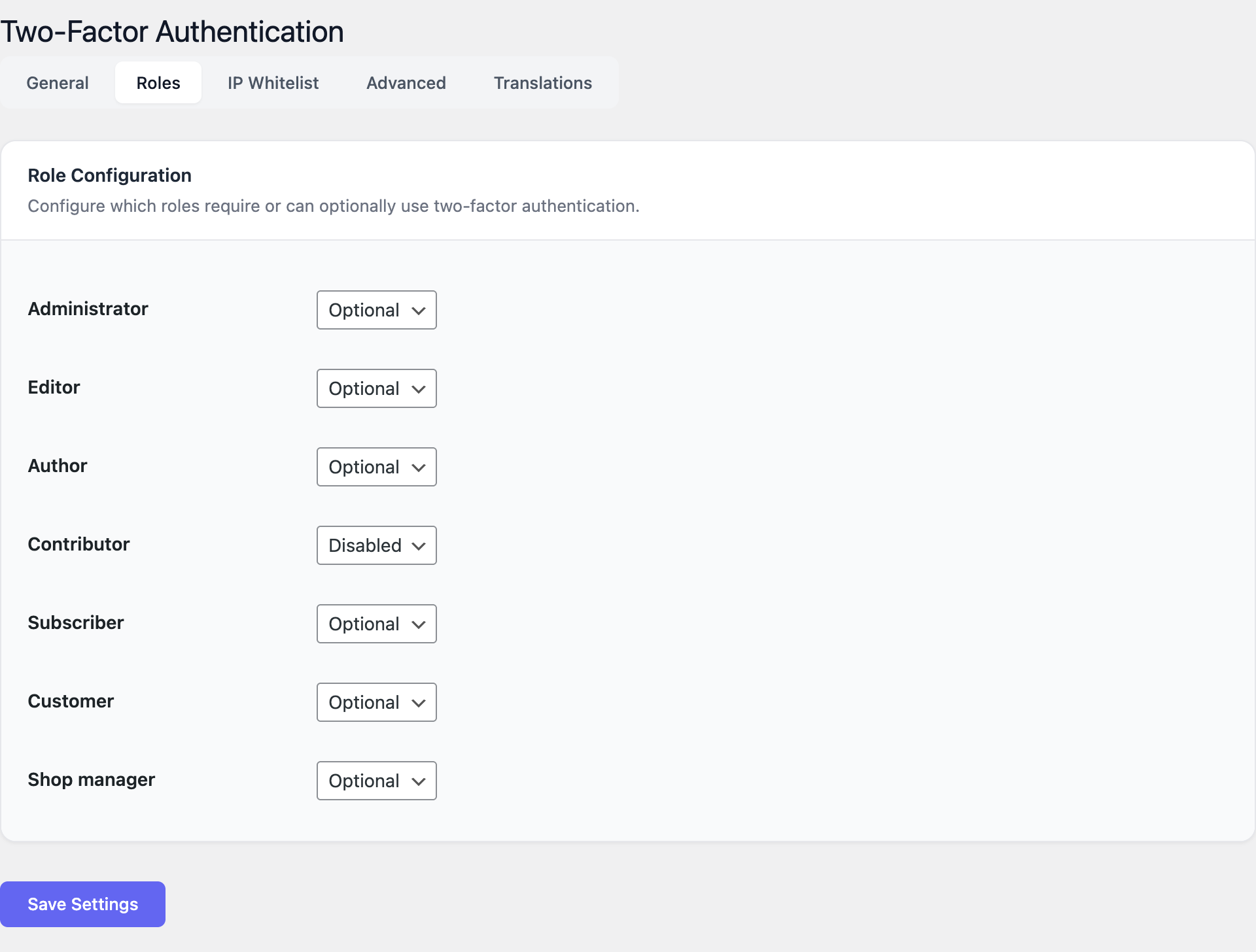

Rollenkonfiguration

Navigieren Sie zu Einstellungen → Reiter Rollen.

Für jede WordPress-Rolle (Administrator, Editor, Author, Shop Manager, Subscriber, Customer) wählen.

- Required — Der Benutzer muss 2FA innerhalb der Gnadenfrist einrichten.

- Optional — Der Benutzer kann wählen, ob 2FA aktiviert wird.

- Disabled — 2FA ist für diese Rolle nicht verfügbar.

IP-Whitelist

- Navigieren Sie zu Einstellungen → IP-Whitelist-Tab.

- Geben Sie vertrauenswürdige IPs oder CIDR-Bereiche ein, jeweils eine pro Zeile. Beispiel:

192.168.1.100oder10.0.0.0/8. - Benutzer, die von whitelisteten IPs aus anmelden, überspringen den 2FA-Schritt.

Erweiterte Einstellungen

Navigieren Sie zu Einstellungen → Registerkarte Erweitert.

- XML-RPC-Schutz: 2FA für XML-RPC-Anfragen verlangen.

- REST-API-Schutz: 2FA für REST-API-Authentifizierung verlangen.

- Datenentfernung: Alle Plugin-Daten bei Deinstallation entfernen (vorsichtig verwenden).

Erste Schritte

- Installieren und aktivieren Sie 2FA Auth Pilot.

- Gehen Sie zu Einstellungen → Two-Factor Authentication.

- Aktivieren Sie 2FA und legen Sie den Firmennamen fest.

- Konfigurieren Sie Rollenerfordernisse im Reiter Roles (beginnen Sie mit 'Required' für Administrators).

- Jeder Benutzer richtet 2FA von seiner Profilseite ein:

- Schritt 1: Scannen Sie den QR-Code mit ihrer Authenticator-App.

- Schritt 2: Geben Sie den 6-stelligen Verifizierungscode ein, um die Einrichtung zu bestätigen.

- Schritt 3: Speichern Sie die Backup-Wiederherstellungscodes an einem sicheren Ort.

- Testen Sie den Login-Prozess — nach Eingabe von Benutzername/Passwort erscheint eine Aufforderung zum 2FA-Code.

Jeden Login sichern

Fügen Sie in Minuten eine Zwei-Faktor-Authentifizierung zu Ihrer WordPress-Site hinzu.