Plugin de WordPress

Piloto de Autenticación 2FA

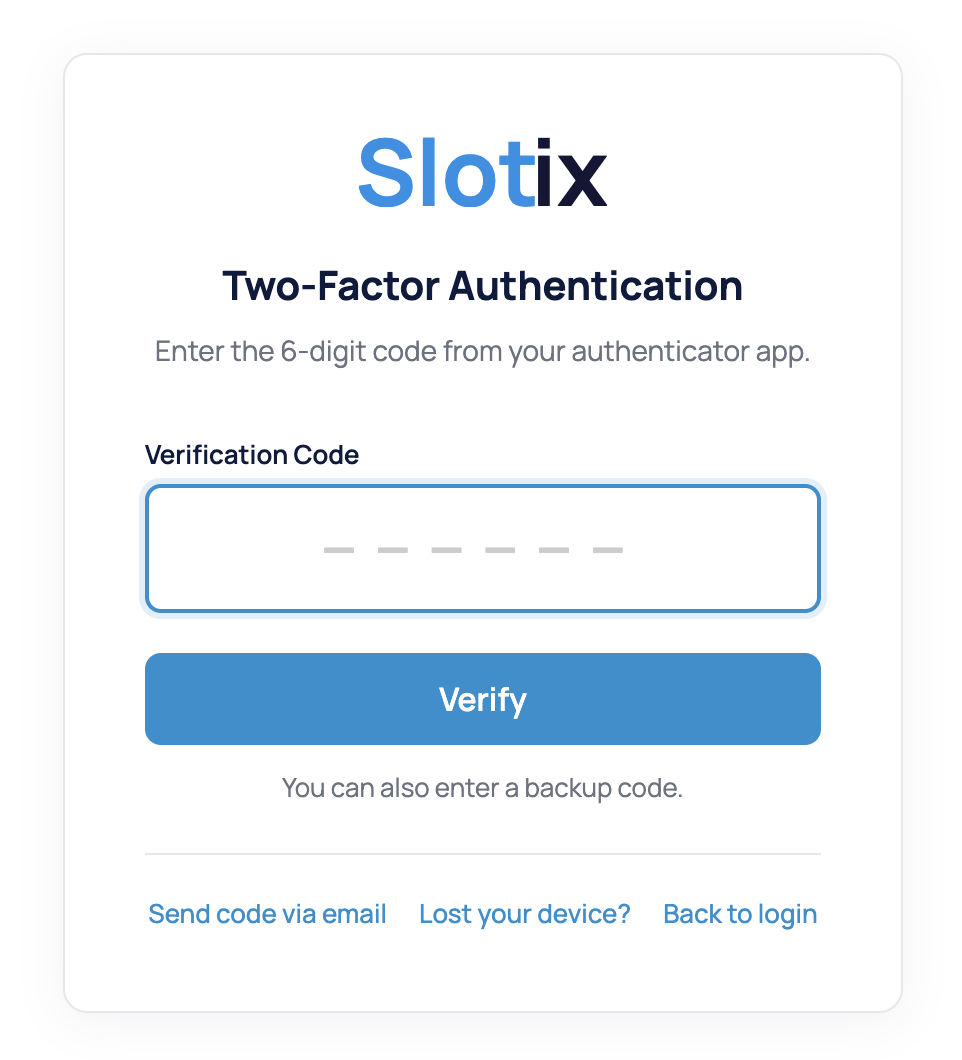

Autenticación de dos factores basada en TOTP compatible con Google Authenticator, Microsoft Authenticator, Authy y cualquier aplicación autenticadora estándar. Incluye respaldo OTP por correo electrónico, códigos de recuperación y lista blanca de IP.

¿Qué es 2FA Auth Pilot?

2FA Auth Pilot añade una capa extra de seguridad a tu inicio de sesión en WordPress al requerir un segundo paso de verificación — una contraseña de un solo uso basada en el tiempo (TOTP) generada por una app de autenticación en el teléfono del usuario. Esto significa que incluso si una contraseña es comprometida, los atacantes no pueden acceder a la cuenta sin el dispositivo físico.

El plugin es compatible con todas las aplicaciones autenticadoras TOTP estándar (Google Authenticator, Microsoft Authenticator, Authy, 1Password y más), ofrece OTP por correo electrónico como método de respaldo, genera códigos de recuperación para acceso de emergencia y te permite incluir en lista blanca direcciones IP confiables para omitir 2FA desde ubicaciones conocidas.

Beneficios clave:

- Autenticación TOTP compatible con todas las apps autenticadoras estándar

- Email OTP como método de verificación de respaldo

- 5-20 códigos de recuperación/respaldo para acceso de emergencia

- Lista blanca de IP para redes confiables (soporte CIDR)

- Imposición por rol: Requerido, Opcional o Deshabilitado por rol de WordPress

- Período de gracia configurable para implementación gradual

- Recordar verificación para dispositivos confiables (hasta 365 días)

- Protección de XML-RPC y REST API

Características clave

Autenticación TOTP

Algoritmo de contraseña de un solo uso basada en tiempo de estándar de la industria. Compatible con Google Authenticator, Microsoft Authenticator, Authy, 1Password y cualquier app compatible con TOTP. La configuración con código QR hace que la incorporación sea instantánea.

Copia de seguridad OTP por correo electrónico

Cuando está habilitado, los usuarios pueden elegir la verificación por correo electrónico como alternativa al TOTP. Se envía un código de 6 dígitos a su dirección de correo registrada. Perfecto para usuarios que no tienen su teléfono a mano.

Códigos de recuperación

Genera 5-20 códigos de respaldo de un solo uso durante la configuración. Los usuarios pueden descargar o copiar sus códigos. Cada código funciona una vez, proporcionando acceso de emergencia cuando la app de autenticación no está disponible.

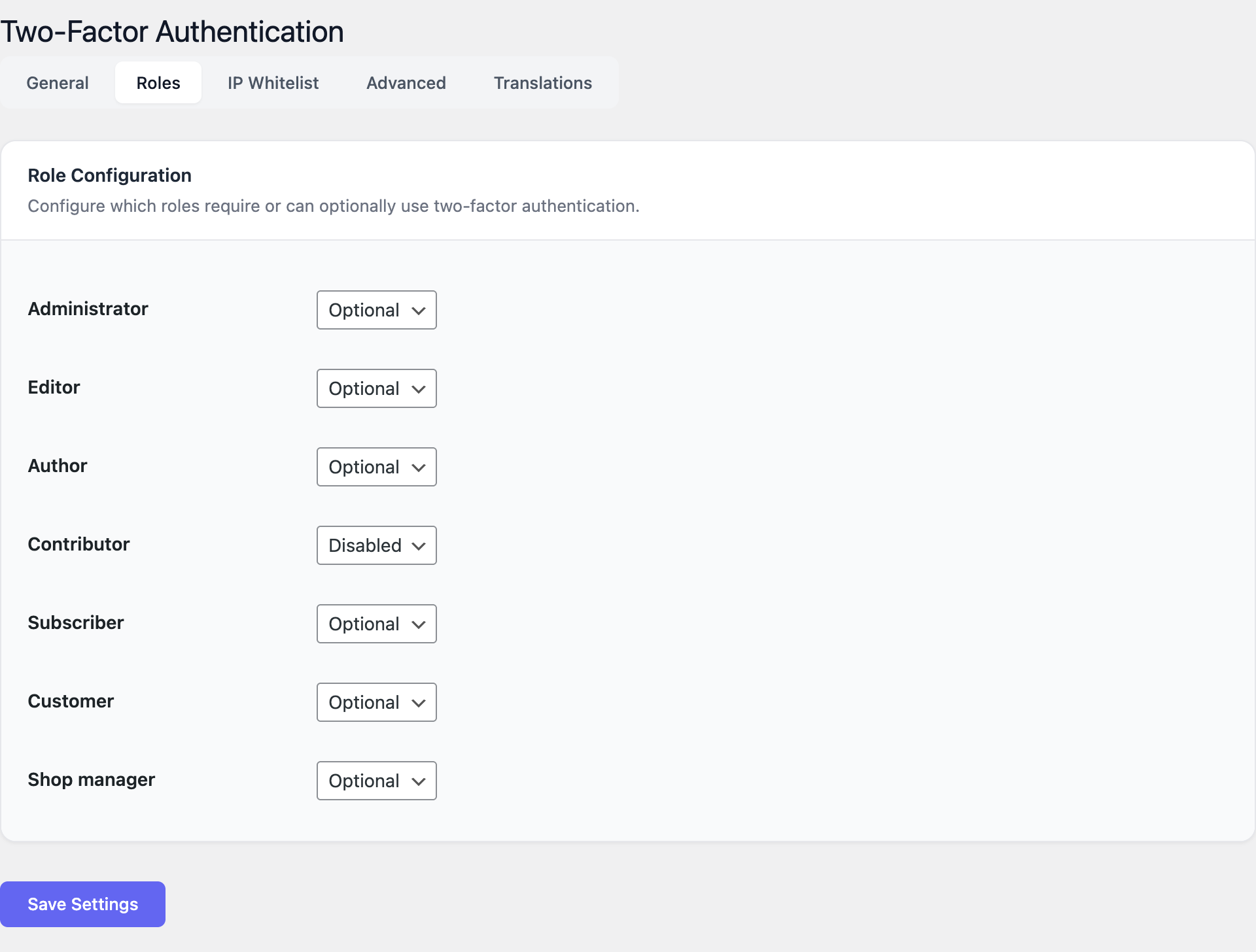

Aplicación basada en roles

Configura los requisitos de 2FA por rol de WordPress: Requerido (debe configurar 2FA), Opcional (puede elegir activarlo) o Deshabilitado. Ideal para imponer 2FA en administradores mientras se mantiene opcional para suscriptores.

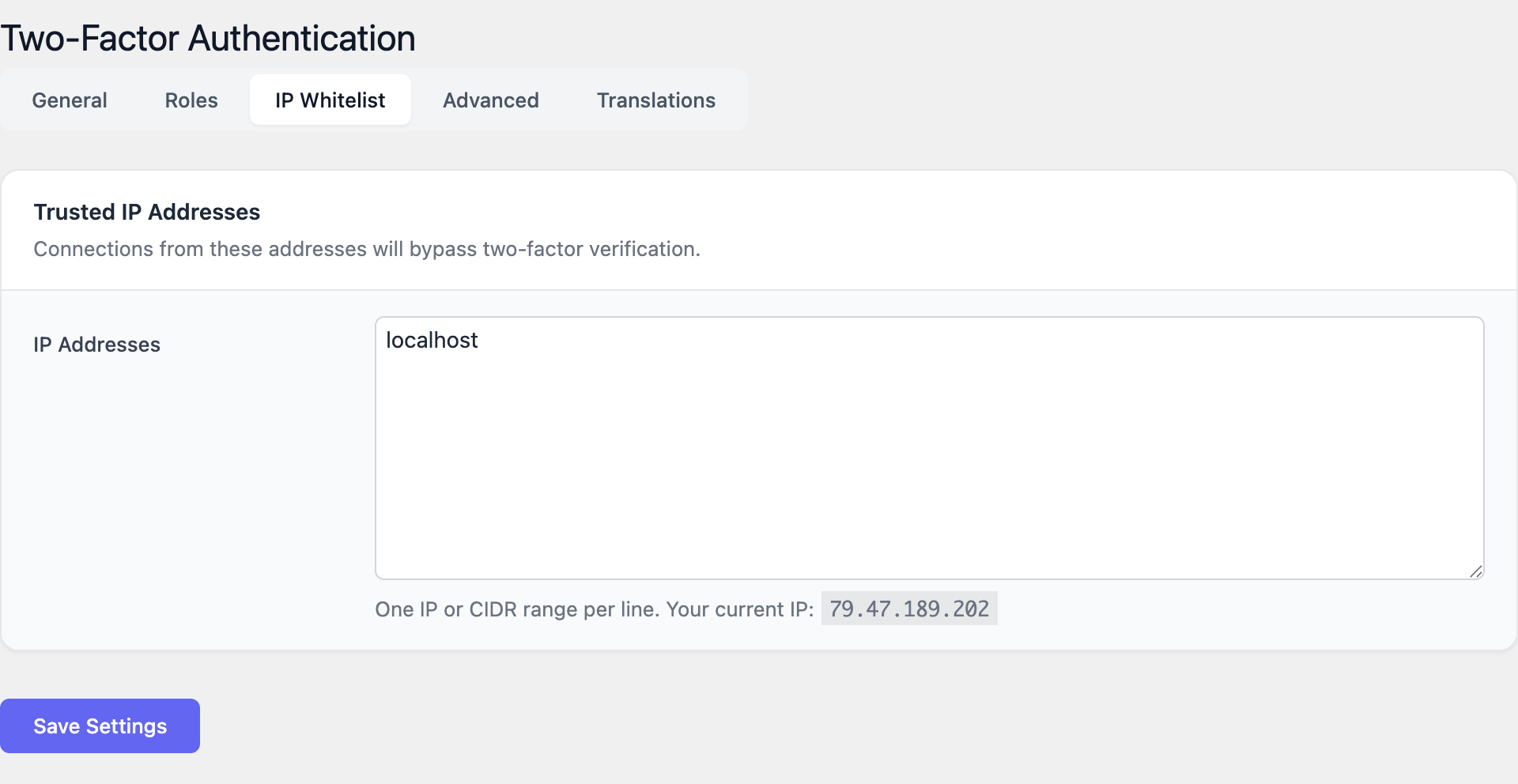

Lista blanca de IP

Omitir 2FA para direcciones IP confiables o rangos CIDR. Perfecto para redes de oficina o VPN donde no se necesita verificación adicional. Soporta tanto direcciones IPv4 como notación CIDR.

Memoria del dispositivo

La función 'Remember Verification' permite a los usuarios omitir 2FA en dispositivos confiables durante un período configurable (hasta 365 días). Reduce la fricción para usuarios habituales mientras mantiene la seguridad.

Interfaz de Administración

Guía de Configuración

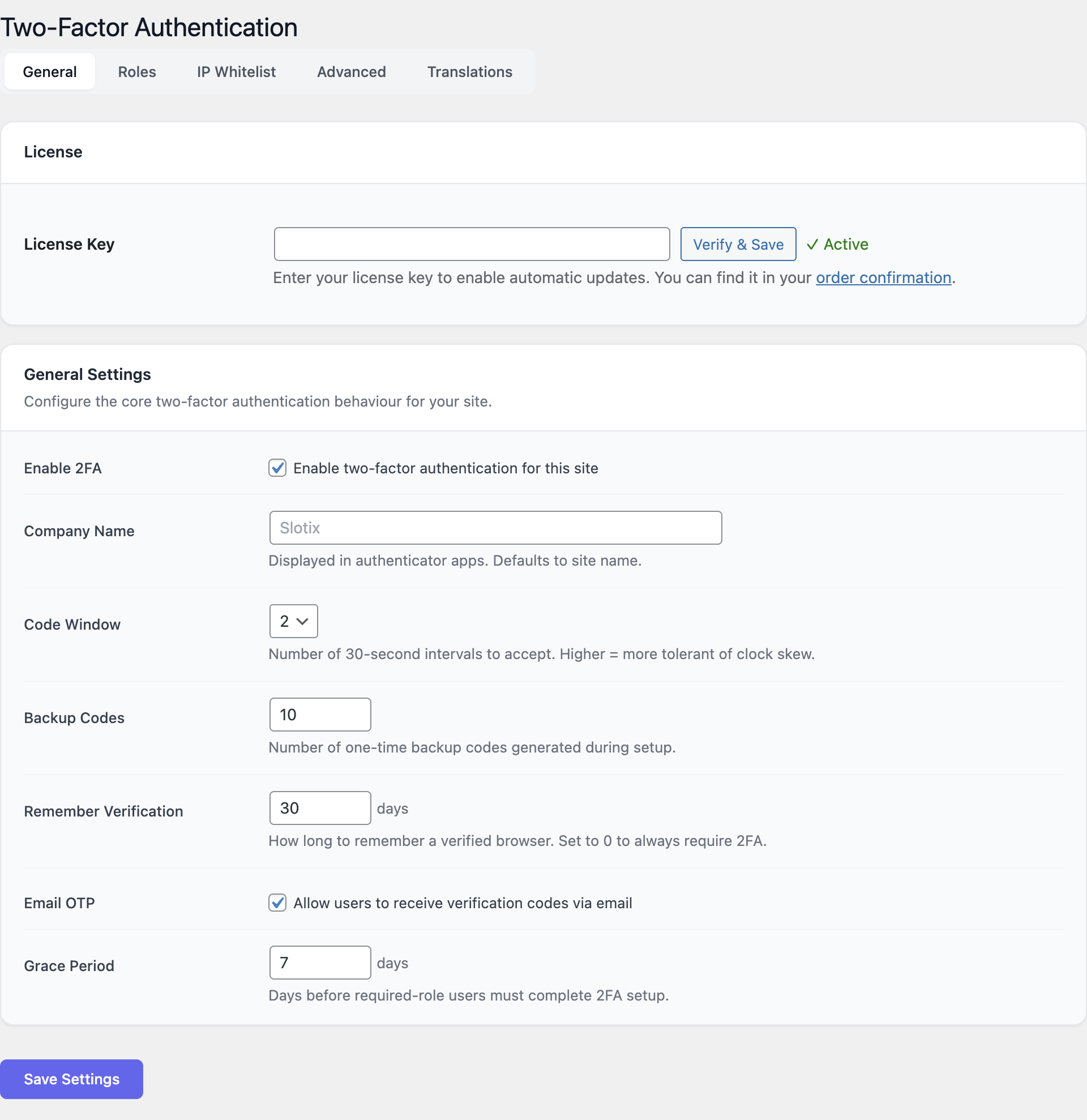

Configuración general

Navega a Configuración → Autenticación de dos factores → Pestaña General.

- Habilitar 2FA: Activa la autenticación de dos factores globalmente.

- Nombre de la empresa: Aparece en las apps de autenticador junto con la cuenta del usuario.

- Ventana de código: Tolerancia para desfase de reloj (1-4 intervalos de 30 segundos).

- Códigos de respaldo: Número de códigos de recuperación a generar (5-20).

- Recordar verificación: Días para recordar un dispositivo (0-365, 0 = siempre requerir).

- OTP por email: Habilita/deshabilita el email como método de verificación alternativo.

- Período de gracia: Días antes de que los roles requeridos deban completar la configuración de 2FA (0-90).

Configuración de Rol

Navega a Configuración → pestaña Roles.

Para cada rol de WordPress (Administrator, Editor, Author, Shop Manager, Subscriber, Customer), elige.

- Required — El usuario debe configurar 2FA dentro del período de gracia.

- Optional — El usuario puede elegir activar 2FA.

- Disabled — 2FA no está disponible para este rol.

Lista blanca de IP

- Navega a Configuración → pestaña Lista blanca de IP.

- Ingresa IPs confiables o rangos CIDR, uno por línea. Ejemplo:

192.168.1.100o10.0.0.0/8. - Los usuarios que inician sesión desde IPs en lista blanca omiten el paso de 2FA.

Configuración avanzada

Navega a Configuración → pestaña Avanzado.

- Protección XML-RPC: Requiere 2FA para solicitudes XML-RPC.

- Protección REST API: Requiere 2FA para autenticación REST API.

- Eliminación de datos: Elimina todos los datos del plugin al desinstalar (úsalo con precaución).

Primeros pasos

- Instala y activa 2FA Auth Pilot.

- Ve a Ajustes → Autenticación de dos factores.

- Habilita 2FA y establece el nombre de tu empresa.

- Configura los requisitos de roles en la pestaña Roles (comienza con 'Required' para Administrators).

- Cada usuario configura 2FA desde su página de perfil:

- Paso 1: Escanea el código QR con su app de autenticador.

- Paso 2: Ingresa el código de verificación de 6 dígitos para confirmar la configuración.

- Paso 3: Guarda los códigos de recuperación de respaldo en un lugar seguro.

- Prueba el flujo de inicio de sesión — después de ingresar nombre de usuario/contraseña, aparece el prompt del código 2FA.

Protege Cada Inicio de Sesión

Añade autenticación de dos factores a tu sitio WordPress en minutos.