Plugin WordPress

2FA Auth Pilot

Authentification à deux facteurs basée sur TOTP compatible avec Google Authenticator, Microsoft Authenticator, Authy et toute application d’authentification standard. Inclut la sauvegarde OTP par e-mail, les codes de récupération et la liste blanche d’IP.

Qu'est-ce que 2FA Auth Pilot ?

2FA Auth Pilot ajoute une couche supplémentaire de sécurité à votre connexion WordPress en exigeant une seconde étape de vérification — un mot de passe à usage unique basé sur le temps (TOTP) généré par une application d'authentification sur le téléphone de l'utilisateur. Cela signifie que même si un mot de passe est compromis, les attaquants ne peuvent pas accéder au compte sans l'appareil physique.

Le plugin prend en charge toutes les applications d’authentification TOTP standard (Google Authenticator, Microsoft Authenticator, Authy, 1Password, et plus), propose l’OTP par e-mail comme méthode de secours, génère des codes de récupération pour un accès d’urgence, et vous permet de mettre des adresses IP fiables sur liste blanche pour ignorer la 2FA depuis des emplacements connus.

Avantages clés :

- Authentification TOTP compatible avec toutes les applications d’authentification standard

- OTP par e-mail en tant que méthode de vérification de secours

- 5-20 codes de récupération/sauvegarde pour un accès d’urgence

- Liste blanche IP pour les réseaux fiables (prise en charge CIDR)

- Application par rôle : Obligatoire, Optionnel ou Désactivé par rôle WordPress

- Période de grâce configurable pour un déploiement progressif

- Mémorisation de la vérification pour les appareils fiables (jusqu’à 365 jours)

- Protection XML-RPC et REST API

Fonctionnalités clés

Authentification TOTP

Algorithme de mot de passe à usage unique temporel (TOTP) de norme industrielle. Compatible avec Google Authenticator, Microsoft Authenticator, Authy, 1Password et toute application compatible TOTP. Configuration par code QR pour un onboarding instantané.

Sauvegarde OTP par e-mail

Une fois activée, les utilisateurs peuvent choisir la vérification par e-mail comme alternative au TOTP. Un code à 6 chiffres est envoyé à leur adresse e-mail enregistrée. Parfait pour les utilisateurs qui n'ont pas leur téléphone sous la main.

Codes de récupération

Générez 5-20 codes de sauvegarde à usage unique lors de la configuration. Les utilisateurs peuvent télécharger ou copier leurs codes. Chaque code fonctionne une seule fois, offrant un accès d'urgence lorsque l'application d'authentification est indisponible.

Application des règles par rôle

Configurez les exigences 2FA par rôle WordPress : Obligatoire (doit configurer la 2FA), Optionnel (peut choisir d'activer), ou Désactivé. Idéal pour imposer la 2FA aux administrateurs tout en la gardant optionnelle pour les abonnés.

Liste blanche IP

Ignorer l’authentification à deux facteurs (2FA) pour les adresses IP de confiance ou les plages CIDR. Parfait pour les réseaux de bureau ou les VPN où une vérification supplémentaire n’est pas nécessaire. Prend en charge les adresses IPv4 et la notation CIDR.

Mémoire du périphérique

La fonctionnalité « Remember Verification » permet aux utilisateurs de sauter la 2FA sur les appareils de confiance pendant une période configurable (jusqu’à 365 jours). Réduit les frictions pour les utilisateurs réguliers tout en maintenant la sécurité.

Interface d'administration

Guide de configuration

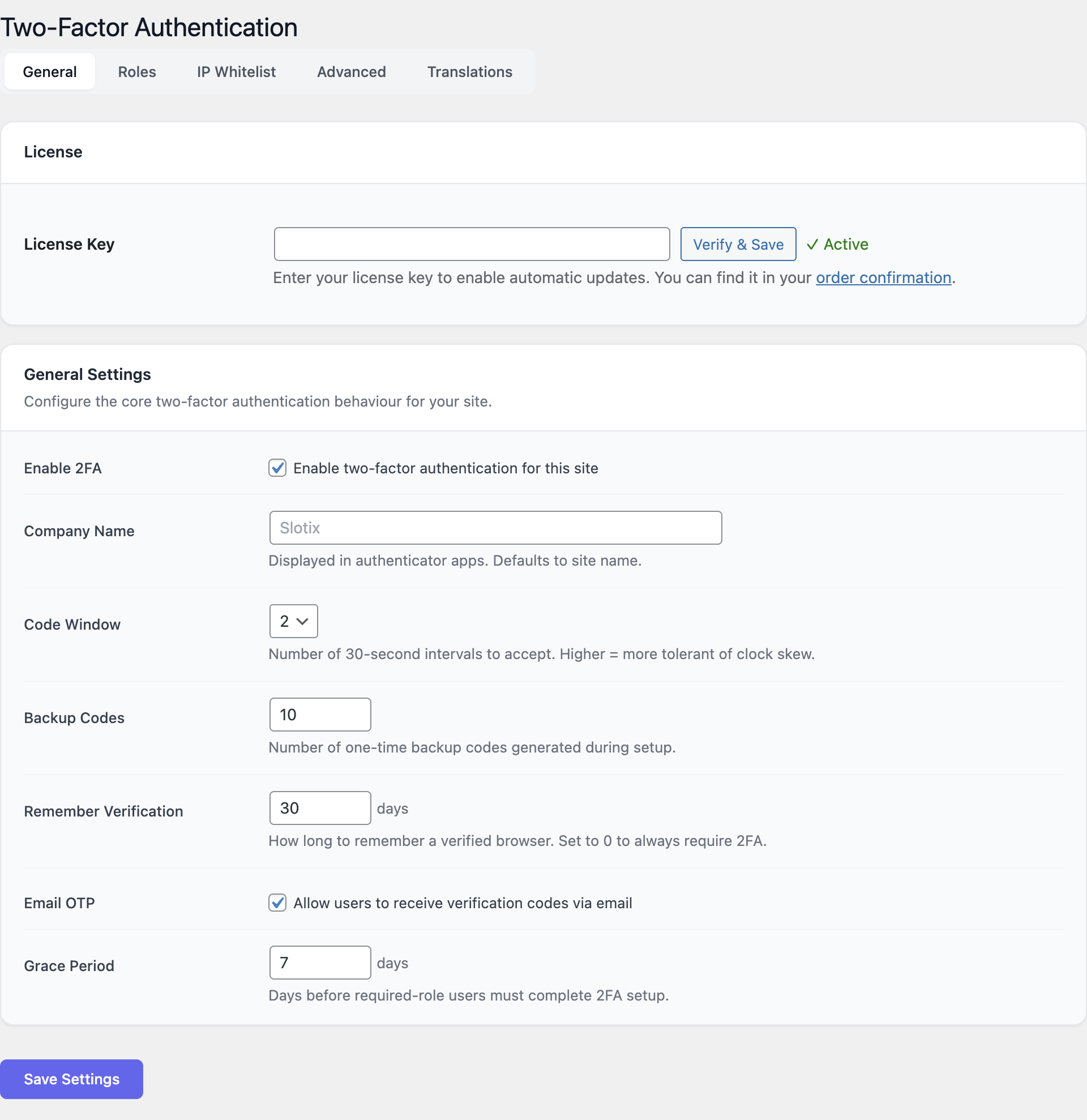

Paramètres généraux

Accédez à Paramètres → Authentification à deux facteurs → Onglet Général.

- Activer 2FA : Active l’authentification à deux facteurs globalement.

- Nom de l’entreprise : Apparaît dans les applications d’authentification avec le compte de l’utilisateur.

- Fenêtre de code : Tolérance pour le décalage d’horloge (1-4 intervalles de 30 secondes).

- Codes de secours : Nombre de codes de récupération à générer (5-20).

- Mémoriser la vérification : Nombre de jours pour mémoriser un appareil (0-365, 0 = toujours demander).

- OTP par e-mail : Activer/désactiver l’e-mail comme méthode de vérification alternative.

- Période de grâce : Nombre de jours avant que les rôles requis ne doivent configurer la 2FA (0-90).

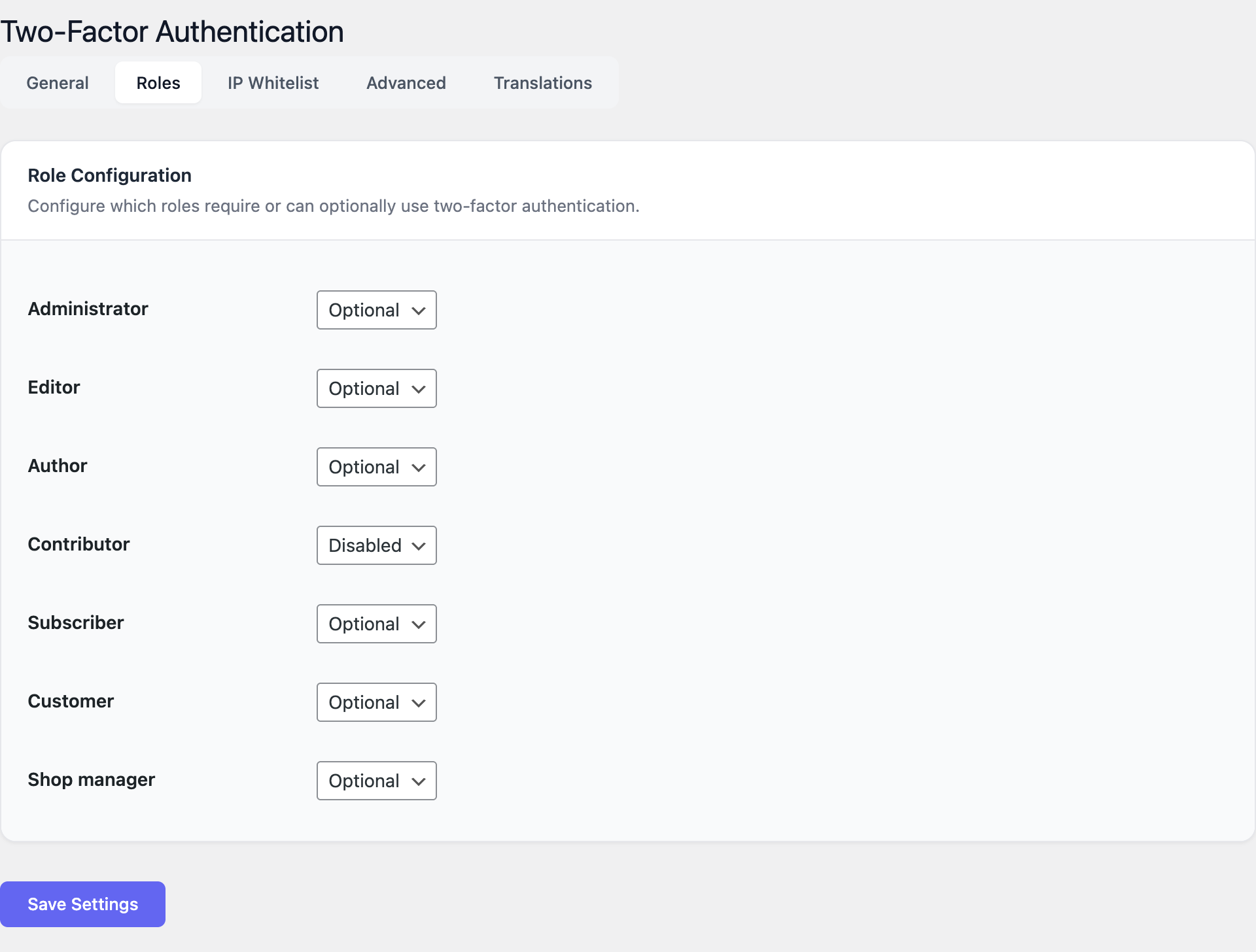

Configuration des rôles

Accédez à Paramètres → onglet Rôles.

Pour chaque rôle WordPress (Administrator, Editor, Author, Shop Manager, Subscriber, Customer), choisissez.

- Required — L'utilisateur doit configurer la 2FA dans la période de grâce.

- Optional — L'utilisateur peut choisir d'activer la 2FA.

- Disabled — La 2FA n'est pas disponible pour ce rôle.

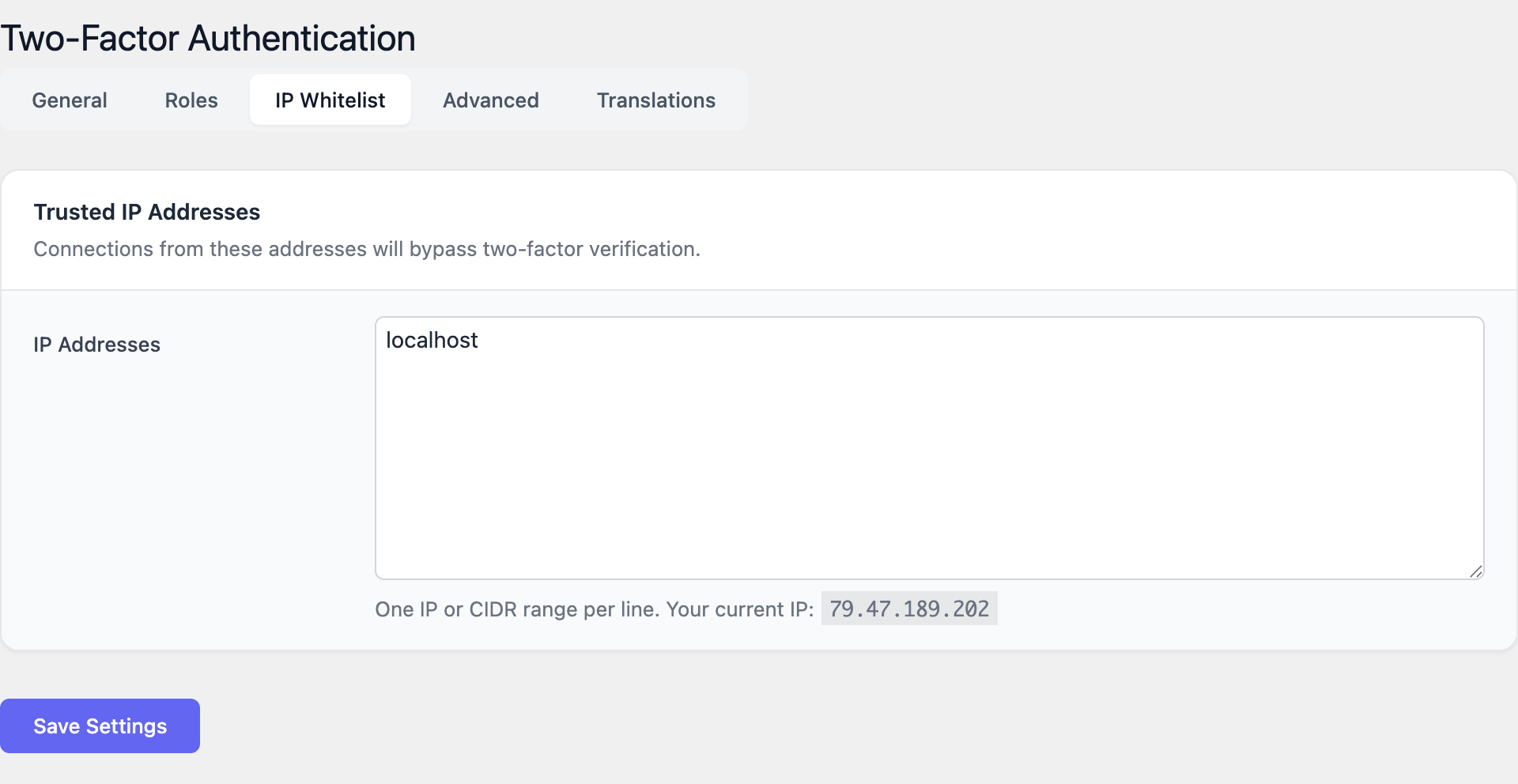

Liste blanche IP

- Accédez à Paramètres → onglet Liste blanche IP.

- Saisissez les IP fiables ou plages CIDR, une par ligne. Exemple :

192.168.1.100ou10.0.0.0/8. - Les utilisateurs se connectant depuis des IP en liste blanche sautent l’étape 2FA.

Paramètres avancés

Accédez à Paramètres → Onglet Avancé.

- Protection XML-RPC : Exiger la 2FA pour les requêtes XML-RPC.

- Protection REST API : Exiger la 2FA pour l’authentification REST API.

- Suppression des données : Supprimer toutes les données du plugin lors de la désinstallation (utiliser avec prudence).

Mise en route

- Installez et activez 2FA Auth Pilot.

- Allez dans Réglages → Authentification à deux facteurs.

- Activez la 2FA et définissez le nom de votre entreprise.

- Configurez les exigences de rôles dans l'onglet Rôles (commencez par 'Required' pour les Administrateurs).

- Chaque utilisateur configure la 2FA depuis sa page de profil :

- Étape 1 : Scannez le code QR avec leur application d'authentification.

- Étape 2 : Saisissez le code de vérification à 6 chiffres pour confirmer la configuration.

- Étape 3 : Sauvegardez les codes de récupération de secours en lieu sûr.

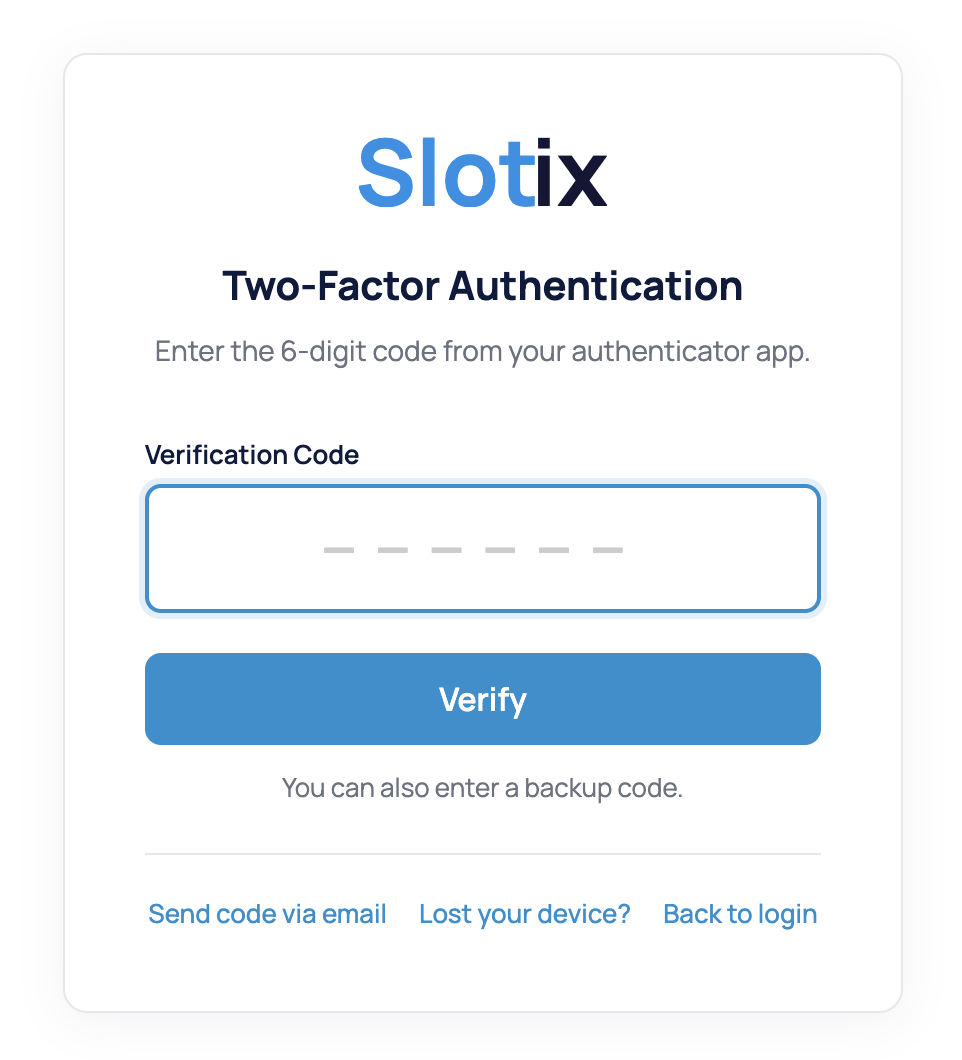

- Testez le processus de connexion — après avoir saisi nom d'utilisateur/mot de passe, une invite de code 2FA apparaît.

Sécurisez chaque connexion

Ajoutez l'authentification à deux facteurs à votre site WordPress en quelques minutes.