Plugin WordPress

2FA Auth Pilot

Autenticazione a due fattori basata su TOTP compatibile con Google Authenticator, Microsoft Authenticator, Authy e qualsiasi app di autenticazione standard. Include backup OTP via email, codici di recupero e whitelist IP.

Cos'è 2FA Auth Pilot?

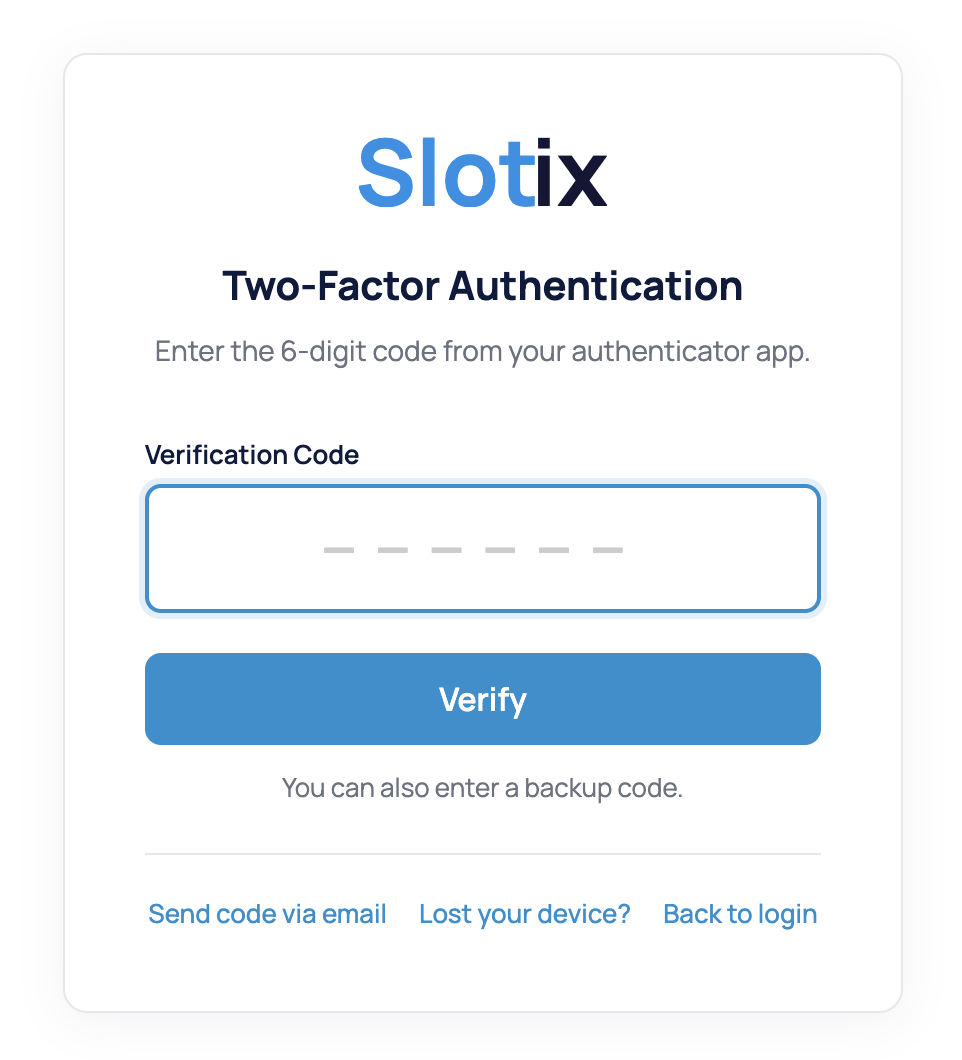

2FA Auth Pilot aggiunge un ulteriore livello di sicurezza al tuo login WordPress richiedendo un secondo passaggio di verifica — una password usa e getta basata sul tempo (TOTP) generata da un'app di autenticazione sul telefono dell'utente. Questo significa che anche se una password viene compromessa, gli attaccanti non possono accedere all'account senza il dispositivo fisico.

Il plugin supporta tutte le app standard per autenticatori TOTP (Google Authenticator, Microsoft Authenticator, Authy, 1Password e altre), offre OTP via email come metodo di backup, genera codici di recupero per l'accesso di emergenza e ti permette di mettere in whitelist gli indirizzi IP fidati per saltare la 2FA da posizioni note.

Vantaggi principali:

- Autenticazione TOTP compatibile con tutte le app autenticatore standard

- Email OTP come metodo di verifica di backup

- 5-20 codici di recupero/backup per accesso di emergenza

- Whitelisting IP per reti fidate (supporto CIDR)

- Applicazione per ruolo: Obbligatoria, Opzionale o Disabilitata per ruolo WordPress

- Periodo di grazia configurabile per rollout graduale

- Ricorda verifica per dispositivi fidati (fino a 365 giorni)

- Protezione XML-RPC e REST API

Funzionalità principali

Autenticazione TOTP

Algoritmo di password usa e getta basata sul tempo standard del settore. Compatibile con Google Authenticator, Microsoft Authenticator, Authy, 1Password e qualsiasi app compatibile con TOTP. La configurazione con codice QR rende l'onboarding istantaneo.

Email OTP di Backup

Quando abilitata, gli utenti possono scegliere la verifica via email come alternativa al TOTP. Un codice a 6 cifre viene inviato al loro indirizzo email registrato. Perfetto per gli utenti che non hanno il telefono a portata di mano.

Codici di recupero

Genera 5-20 codici di backup monouso durante la configurazione. Gli utenti possono scaricare o copiare i loro codici. Ogni codice funziona una sola volta, fornendo accesso di emergenza quando l'app di autenticazione non è disponibile.

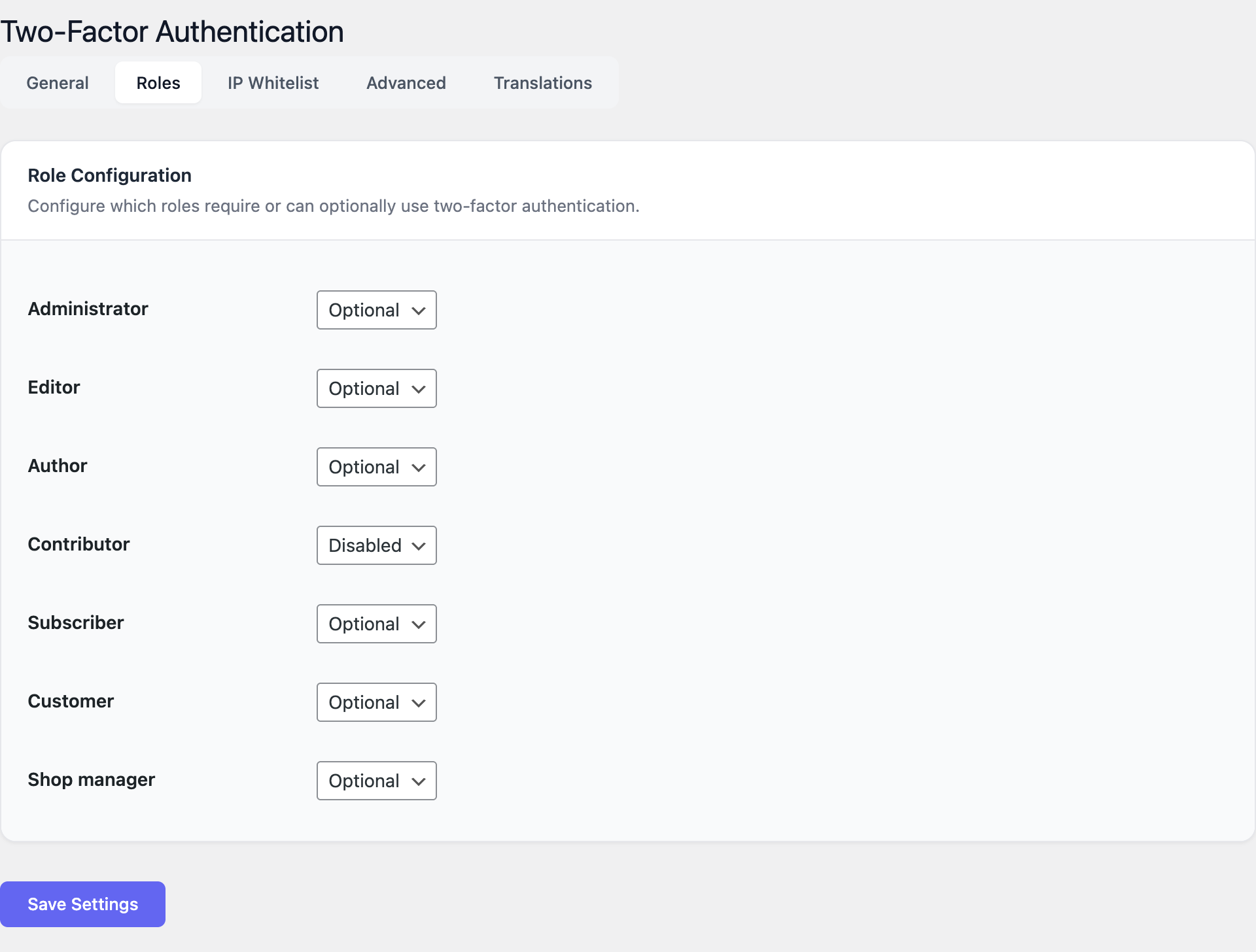

Applicazione Basata sui Ruoli

Configura i requisiti 2FA per ruolo WordPress: Obbligatorio (deve configurare 2FA), Opzionale (può scegliere di abilitarlo) o Disabilitato. Ideale per imporre 2FA agli amministratori mantenendolo opzionale per gli iscritti.

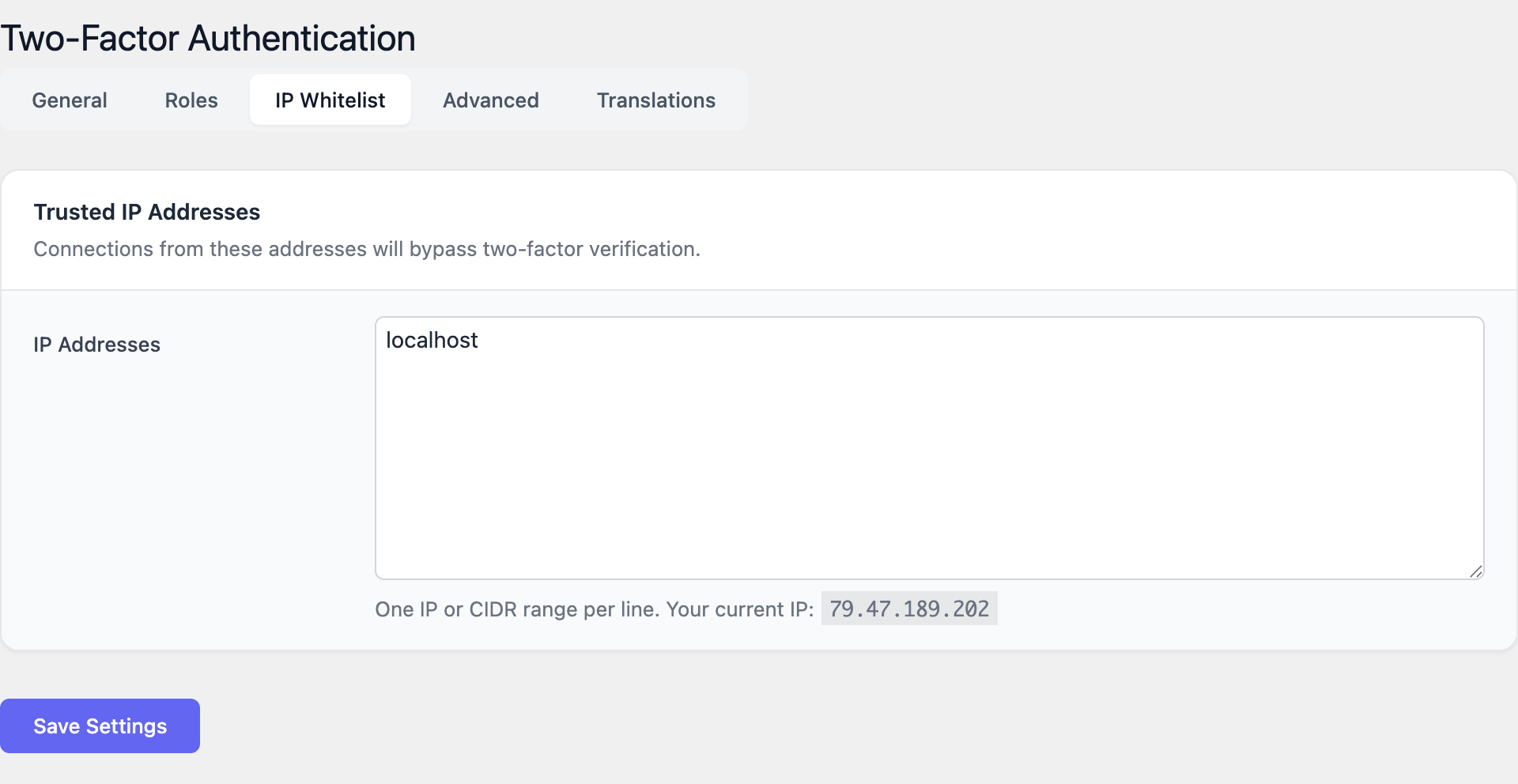

IP Whitelisting

Salta 2FA per indirizzi IP attendibili o intervalli CIDR. Perfetto per reti aziendali o VPN dove la verifica aggiuntiva non è necessaria. Supporta sia indirizzi IPv4 che notazione CIDR.

Memoria dispositivo

La funzione 'Remember Verification' consente agli utenti di saltare la 2FA sui dispositivi attendibili per un periodo configurabile (fino a 365 giorni). Riduce l'attrito per gli utenti abituali mantenendo la sicurezza.

Interfaccia Admin

Guida alla Configurazione

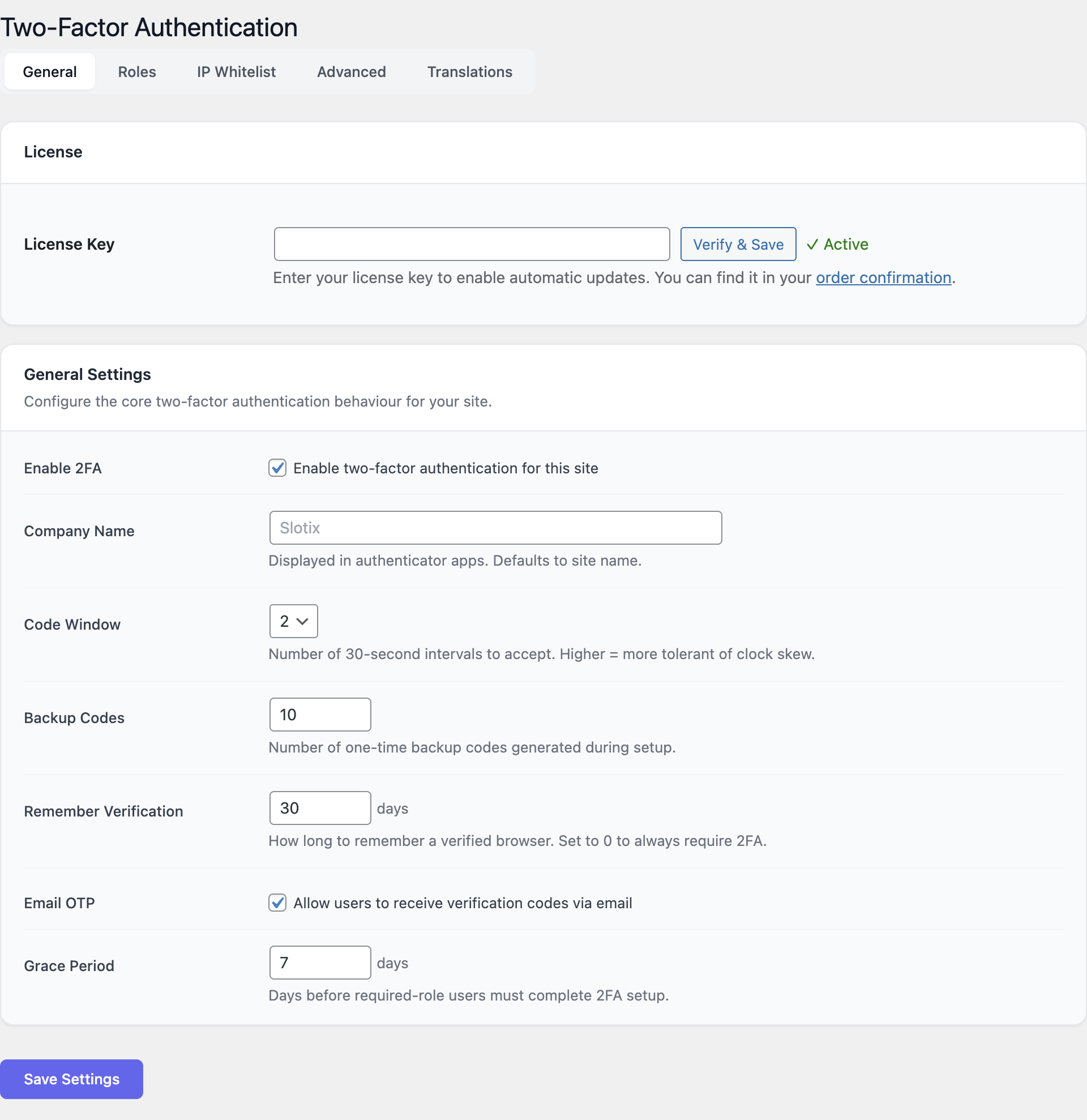

Impostazioni Generali

Vai su Impostazioni → Autenticazione a due fattori → Scheda Generale.

- Abilita 2FA: Attiva l'autenticazione a due fattori globalmente.

- Nome Azienda: Appare nelle app di autenticazione accanto all'account dell'utente.

- Finestra Codice: Tolleranza per lo skew dell'orologio (1-4 intervalli di 30 secondi).

- Codici di Backup: Numero di codici di recupero da generare (5-20).

- Ricorda Verifica: Giorni per ricordare un dispositivo (0-365, 0 = sempre richiesto).

- Email OTP: Abilita/disabilita l'email come metodo di verifica alternativo.

- Periodo di Grazia: Giorni prima che i ruoli richiesti completino la configurazione 2FA (0-90).

Configurazione Ruoli

Vai su Impostazioni → Scheda Ruoli.

Per ogni ruolo WordPress (Administrator, Editor, Author, Shop Manager, Subscriber, Customer), scegli.

- Required — L'utente deve configurare 2FA entro il periodo di grazia.

- Optional — L'utente può scegliere di abilitare 2FA.

- Disabled — 2FA non è disponibile per questo ruolo.

Lista bianca IP

- Naviga su Impostazioni → scheda IP Whitelist.

- Inserisci IP attendibili o intervalli CIDR, uno per riga. Esempio:

192.168.1.100o10.0.0.0/8. - Gli utenti che accedono da IP in whitelist saltano il passaggio 2FA.

Impostazioni Avanzate

Naviga su Impostazioni → Scheda Avanzate.

- Protezione XML-RPC: Richiedi 2FA per le richieste XML-RPC.

- Protezione REST API: Richiedi 2FA per l'autenticazione REST API.

- Rimozione Dati: Rimuovi tutti i dati del plugin alla disinstallazione (usare con cautela).

Primi passi

- Installa e attiva 2FA Auth Pilot.

- Vai su Impostazioni → Two-Factor Authentication.

- Abilita 2FA e imposta il nome della tua azienda.

- Configura i requisiti dei ruoli nella scheda Roles (inizia con 'Required' per Administrators).

- Ogni utente configura 2FA dalla propria pagina profilo:

- Passo 1: Scansiona il codice QR con la loro app di autenticazione.

- Passo 2: Inserisci il codice di verifica a 6 cifre per confermare la configurazione.

- Passo 3: Salva i codici di recupero di backup in un luogo sicuro.

- Testa il flusso di login — dopo aver inserito username/password, appare la richiesta del codice 2FA.

Proteggi Ogni Accesso

Aggiungi l'autenticazione a due fattori al tuo sito WordPress in pochi minuti.