WordPress-Plugin

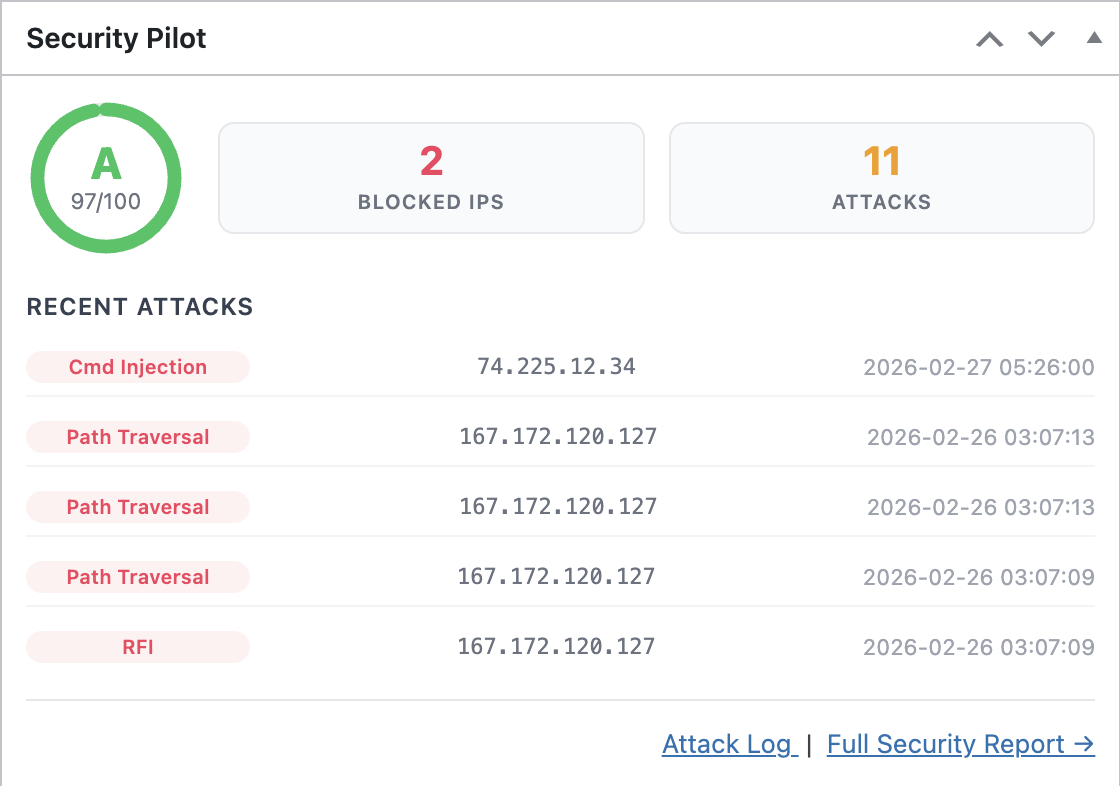

Security Pilot

Umfassende Sicherheitsverstärkung, HTTP-Header-Verwaltung, Login-Schutz, Request-Firewall, REST-API-Schutz und Security-Auditing — alles aus einem einzigen, leichten Plugin.

Was ist Security Pilot?

Security Pilot ist ein umfassendes WordPress-Sicherheits-Plugin, das Ihre Website gegen gängige Angriffe und Schwachstellen abhärtet. Es implementiert branchenübliche HTTP-Sicherheits-Header, schützt Ihre Anmeldeseite vor Brute-Force-Angriffen, blockiert bösartige Anfragen mit einer integrierten Firewall und beschränkt sensible REST-API-Endpunkte.

Im Gegensatz zu aufgeblähten Sicherheits-Suiten ist Security Pilot leichtgewichtig und modular — aktivieren Sie nur die Schutzfunktionen, die Sie benötigen. Jedes Sicherheitsmodul kann einzeln ein- und ausgeschaltet werden, und alle Einstellungen werden von einer einzigen, übersichtlichen Admin-Seite verwaltet.

Wichtige Vorteile:

- HTTP-Sicherheitsheader (HSTS, CSP, X-Frame-Options und mehr)

- Login-Schutz mit Ratenbegrenzung, Sperrungen und permanenten Sperren

- Firewall-Scans für Anfragen auf SQLi, XSS, Pfad-Traversal und Command Injection

- Schutz für REST-API-Endpunkte (users, WooCommerce, Jetpack, Divi, Elementor)

- WordPress-Härtung (Dateieditor deaktivieren, XML-RPC, Versionsoffenlegung)

- Sicherheitsaudit für veraltete/inaktive Plugins und Themes

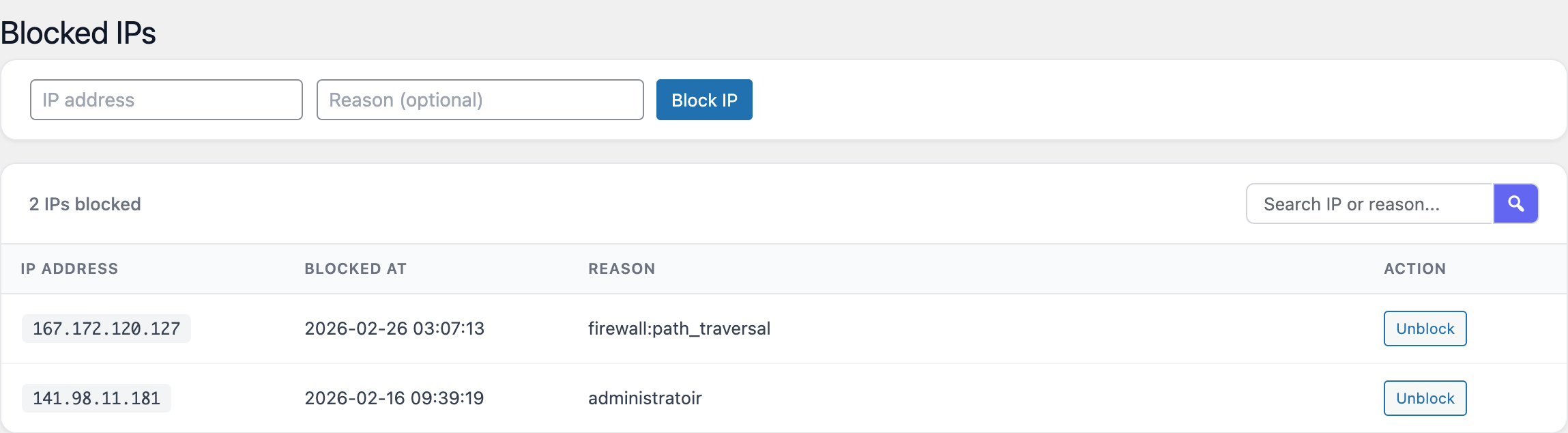

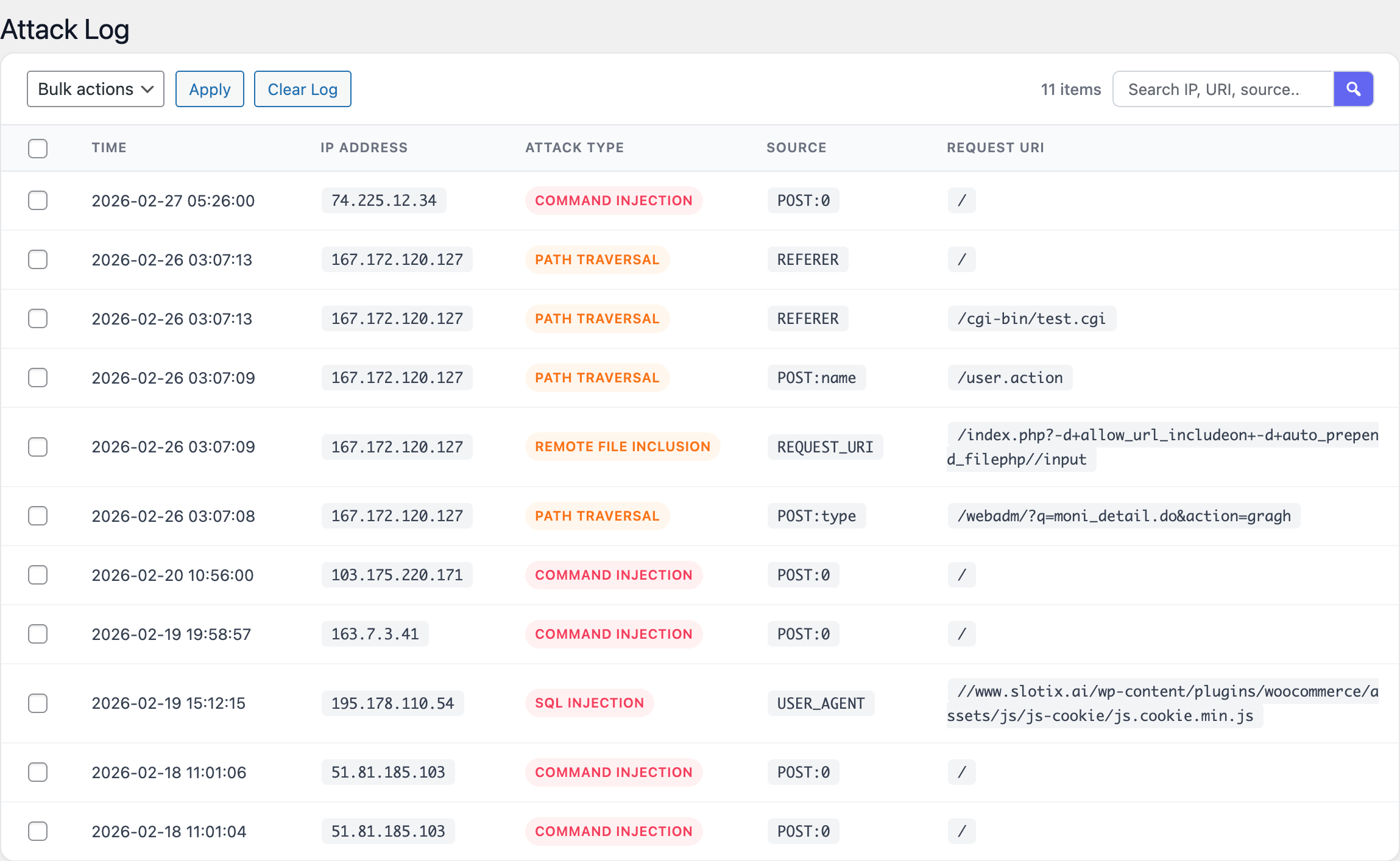

- Angriffsprotokollierung und IP-Sperrung/Whitelist

Wichtige Funktionen

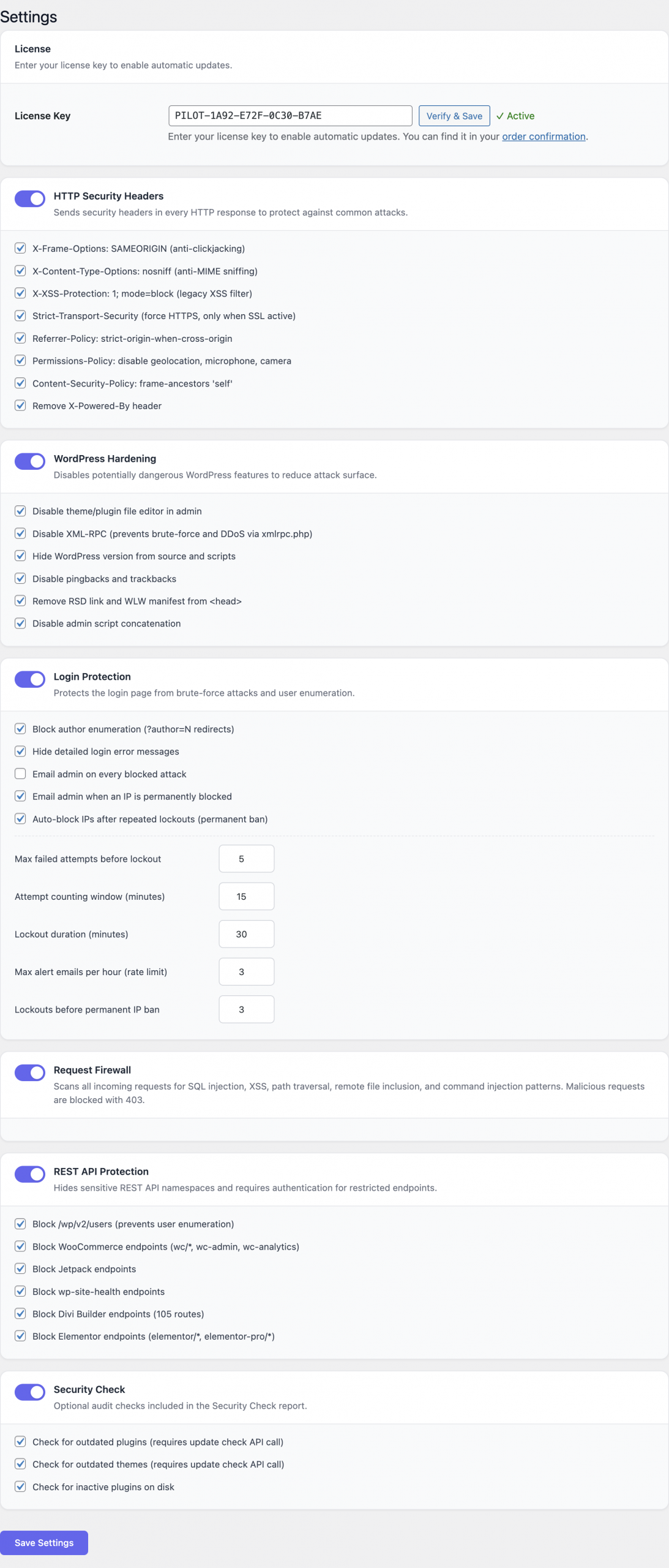

HTTP-Sicherheits-Header

Automatisch X-Frame-Options, X-Content-Type-Options, X-XSS-Protection, HSTS, Referrer-Policy, Permissions-Policy und Content-Security-Policy setzen. Den X-Powered-By-Header entfernen, der Ihre Server-Technologie verrät.

Anmeldeschutz

Blockieren Sie Brute-Force-Angriffe mit konfigurierbarer Ratenbegrenzung. Legen Sie maximale Fehlversuche, Sperrdauer und Schwellenwerte für dauerhafte Sperren fest. Erhalten Sie E-Mail-Benachrichtigungen bei Angriffen und IP-Sperren. Verbergen Sie detaillierte Fehlermeldungen.

Firewall anfordern

Scanne eingehende Anfragen nach SQL-Injection, Cross-Site-Scripting (XSS), Path Traversal, Remote File Inclusion (RFI) und Command-Injection-Mustern. Bösartige Anfragen erhalten eine 403 Forbidden-Antwort.

REST-API-Schutz

Blockieren Sie unbefugten Zugriff auf sensible Endpoints: /wp/v2/users (Benutzer-Enumeration), WooCommerce, Jetpack, wp-site-health, Divi Builder und Elementor Endpoints.

WordPress-Härtung

Deaktivieren Sie den Theme-/Plugin-Dateieditor, XML-RPC, Pingbacks und Trackbacks. Verstecken Sie die WordPress-Version im HTML-Quelltext. Entfernen Sie den RSD-Link und das WLW-Manifest.

Sicherheitsaudit

Führen Sie Sicherheitsprüfungen durch, um veraltete Plugins, veraltete Themes und inaktive Plugins zu identifizieren, die Sicherheitsrisiken darstellen könnten. Erhalten Sie handlungsorientierte Empfehlungen.

Admin-Oberfläche

Konfigurationsanleitung

HTTP-Sicherheits-Header

Navigieren Sie zu Einstellungen → Security Pilot.

Schalten Sie einzelne Header ein/aus. Jeder Header schützt vor spezifischen Angriffsvektoren:

- X-Frame-Options: SAMEORIGIN — verhindert Clickjacking

- X-Content-Type-Options: nosniff — verhindert MIME-Type-Sniffing

- Strict-Transport-Security (HSTS) — erzwingt HTTPS-Verbindungen

- Content-Security-Policy — steuert Ursprünge beim Laden von Ressourcen

Anmeldeschutz

- Max. Fehlversuche: Anzahl Fehlschläge vor Sperrung (1–20, Standard: 5)

- Versuchsfenster: Zeitfenster für Zählung der Fehlschläge (1–120 Minuten)

- Sperrdauer: Wie lange eine gesperrte IP blockiert bleibt (1–1440 Minuten)

- Permanenter Ausschluss: Sperrungen vor permanentem Ausschluss (1–20)

E-Mail-Benachrichtigungen für Angriffe und IP-Sperrungen (konfigurierbar).

Firewall anfordern

Firewall-Modul aktivieren — es scannt automatisch alle eingehenden Anfragen.

Keine Konfiguration erforderlich — Erkennungsmuster sind integriert und decken SQLi, XSS, Path Traversal, RFI und Command Injection ab.

REST-API-Schutz

Schutz für jede Endpunktgruppe unabhängig ein- oder ausschalten.

Geschützte Gruppen: /wp/v2/users, WooCommerce, Jetpack, wp-site-health, Divi Builder, Elementor.

WordPress-Härtung

Jede Hardening-Option kann unabhängig aktiviert werden.

Empfohlen: Deaktivieren Sie den Dateieditor, XML-RPC und die Versionsfreigabe für alle Produktionsseiten.

Erste Schritte

- Installieren und aktivieren Sie Security Pilot.

- Navigieren Sie zu Einstellungen → Security Pilot.

- Aktivieren Sie HTTP Security Headers — beginnen Sie mit den empfohlenen Standardwerten.

- Aktivieren Sie Login Protection und konfigurieren Sie max. fehlgeschlagene Versuche (5 ist ein guter Standardwert).

- Aktivieren Sie die Request Firewall für automatisches Blockieren bösartiger Anfragen.

- Schalten Sie REST API Protection für Endpunkte ein, die Sie nicht freigeben müssen.

- Aktivieren Sie WordPress Hardening-Optionen (insbesondere Dateieditor in der Produktion deaktivieren).

- Führen Sie einen Security Audit durch, um veraltete Plugins oder Themes zu identifizieren.

Schützen Sie Ihre WordPress-Website

Enterprise-grade Sicherheitsverstärkung ohne Komplexität.