Plugin WordPress

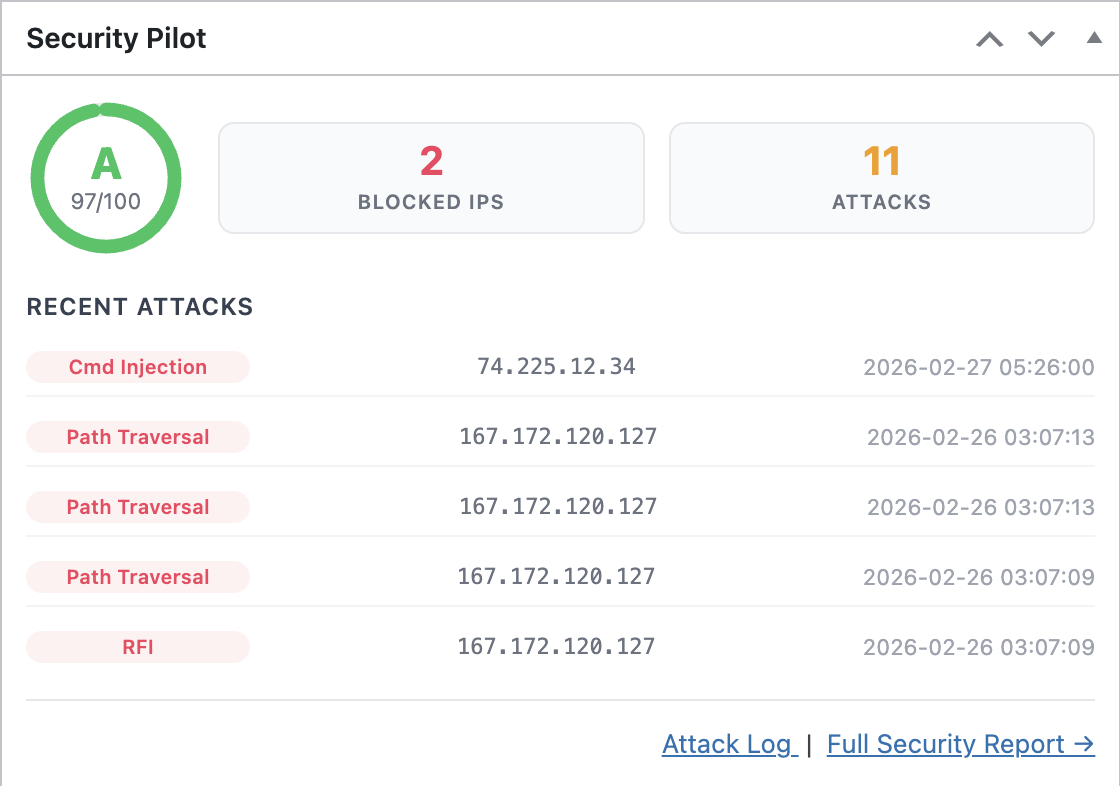

Security Pilot

Rinforzo completo della sicurezza, gestione degli header HTTP, protezione login, firewall delle richieste, protezione REST API e audit di sicurezza — tutto da un singolo plugin leggero.

Cos'è Security Pilot?

Security Pilot è un plugin di sicurezza WordPress completo che rinforza il tuo sito contro attacchi e vulnerabilità comuni. Implementa header di sicurezza HTTP standard del settore, protegge la tua pagina di login dagli attacchi brute-force, blocca le richieste malevole con un firewall integrato e limita gli endpoint sensibili dell'API REST.

A differenza dei pacchetti di sicurezza gonfiati, Security Pilot è leggero e modulare — abilita solo le protezioni di cui hai bisogno. Ogni modulo di sicurezza può essere attivato individualmente, e tutte le impostazioni sono gestite da una singola pagina admin pulita.

Vantaggi principali:

- Intestazioni di sicurezza HTTP (HSTS, CSP, X-Frame-Options e altre)

- Protezione login con rate limiting, lockout e ban permanenti

- Scansione firewall delle richieste per SQLi, XSS, path traversal e command injection

- Protezione endpoint REST API (users, WooCommerce, Jetpack, Divi, Elementor)

- Hardening WordPress (disabilita editor file, XML-RPC, esposizione versione)

- Audit di sicurezza per plugin e temi obsoleti/inattivi

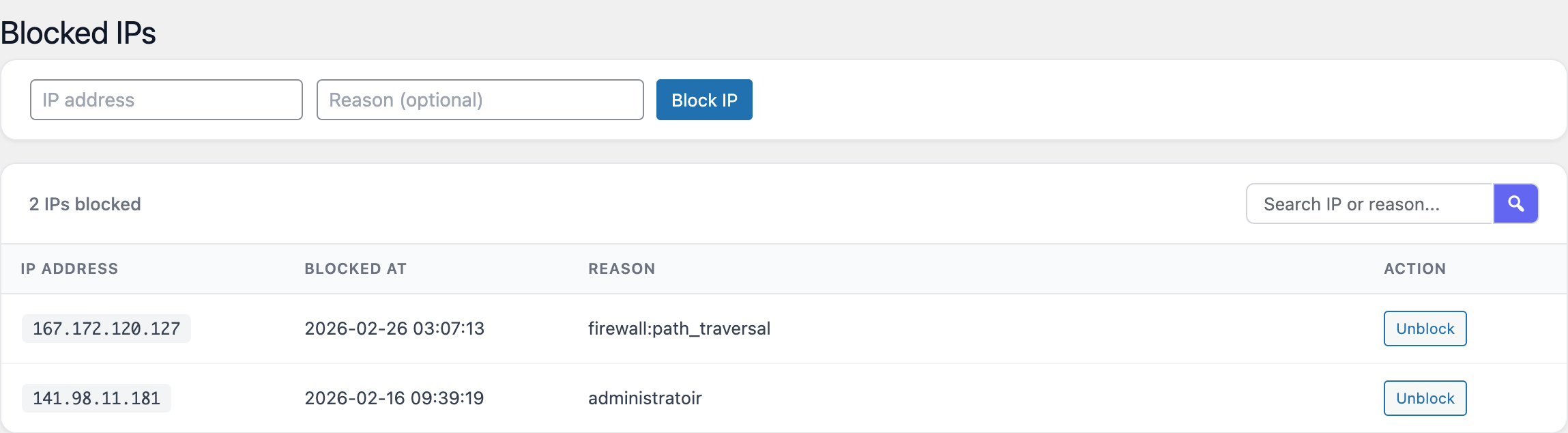

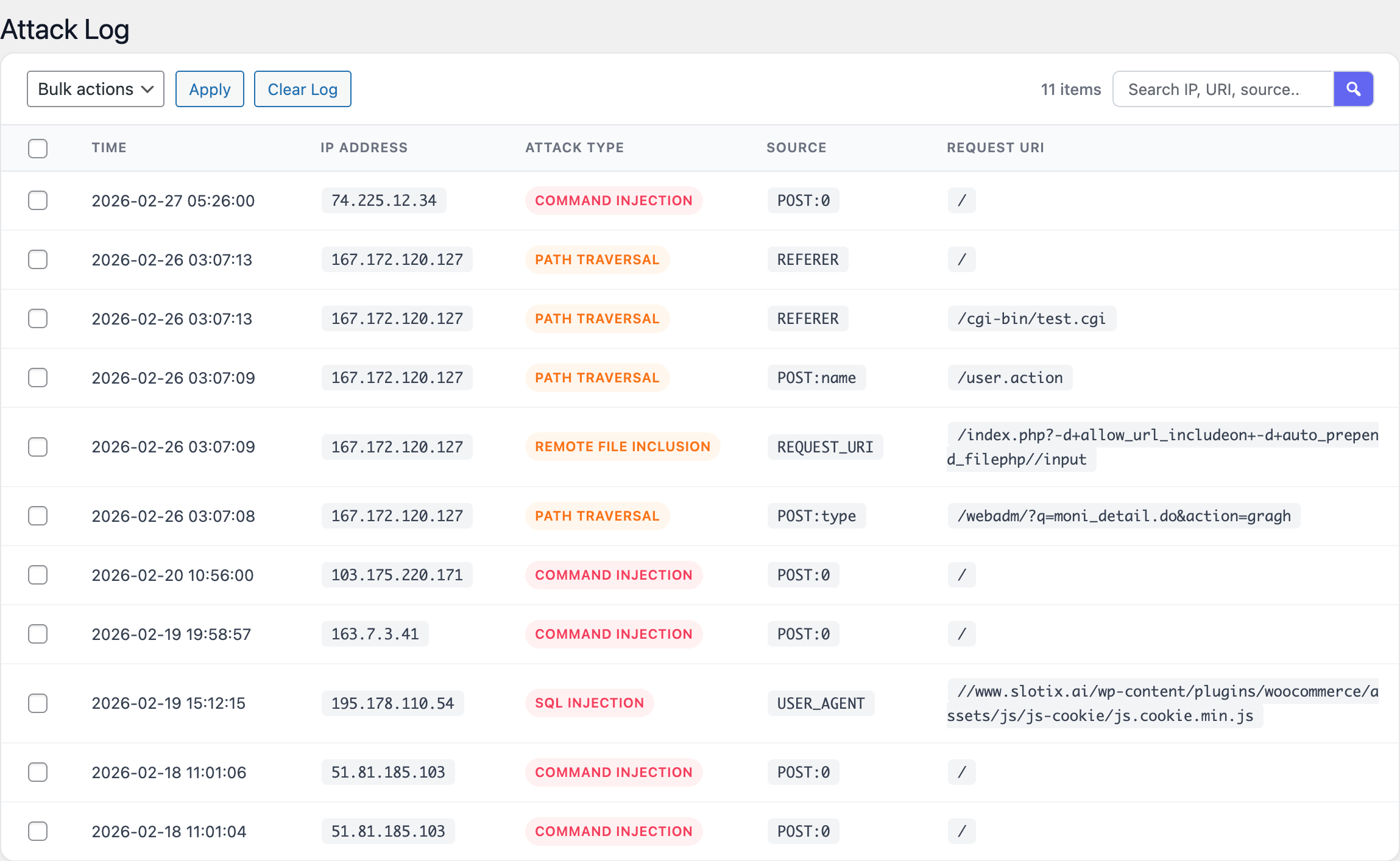

- Logging attacchi e blocco/whitelisting IP

Funzionalità principali

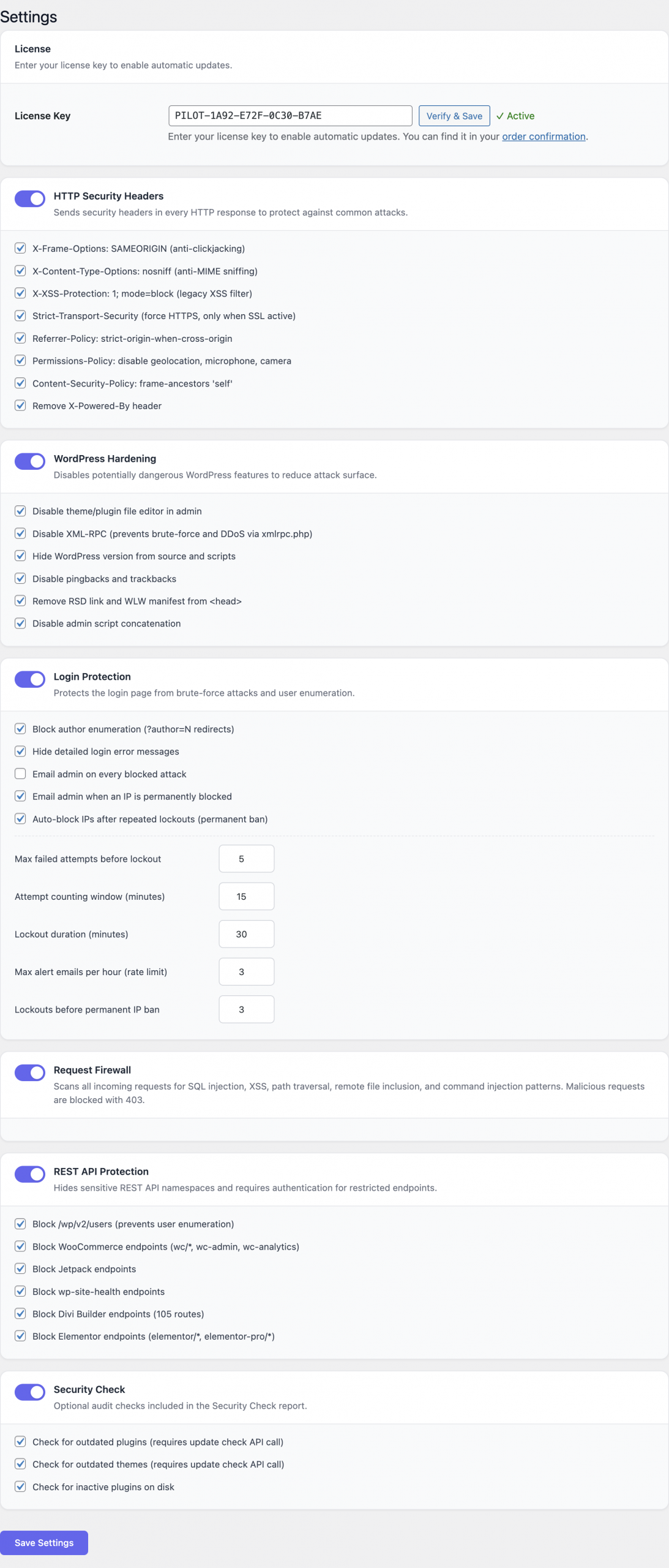

Intestazioni di Sicurezza HTTP

Imposta automaticamente X-Frame-Options, X-Content-Type-Options, X-XSS-Protection, HSTS, Referrer-Policy, Permissions-Policy e Content-Security-Policy. Rimuovi l'header X-Powered-By che rivela la tua tecnologia server.

Protezione Accesso

Blocca gli attacchi brute-force con limitazione del tasso configurabile. Imposta il numero massimo di tentativi falliti, durata del blocco e soglie per ban permanenti. Ricevi avvisi email su attacchi e blocchi IP. Nascondi i messaggi di errore dettagliati.

Richiedi Firewall

Scansiona le richieste in ingresso per SQL injection, cross-site scripting (XSS), path traversal, remote file inclusion (RFI) e pattern di command injection. Le richieste malevole ricevono una risposta 403 Forbidden.

Protezione REST API

Blocca l'accesso non autorizzato agli endpoint sensibili: /wp/v2/users (enumerazione utenti), WooCommerce, Jetpack, wp-site-health, Divi Builder e endpoint di Elementor.

WordPress Hardening

Disabilita l'editor di file del tema/plugin, XML-RPC, pingback e trackback. Nascondi la versione di WordPress dall'origine HTML. Rimuovi il link RSD e il manifesto WLW.

Controllo di Sicurezza

Esegui controlli di sicurezza per identificare plugin obsoleti, temi obsoleti e plugin inattivi che potrebbero rappresentare rischi per la sicurezza. Ottieni raccomandazioni attuabili.

Interfaccia Admin

Guida alla configurazione

Intestazioni di Sicurezza HTTP

Naviga su Impostazioni → Security Pilot.

Attiva/disattiva singolarmente gli header. Ogni header protegge contro specifici vettori di attacco:

- X-Frame-Options: SAMEORIGIN — previene il clickjacking

- X-Content-Type-Options: nosniff — previene il MIME-type sniffing

- Strict-Transport-Security (HSTS) — impone connessioni HTTPS

- Content-Security-Policy — controlla le origini di caricamento delle risorse

Protezione Accesso

- Tentativi falliti massimi: Numero di errori prima del blocco (1–20, predefinito: 5)

- Finestra tentativi: Finestra temporale per contare gli errori (1–120 minuti)

- Durata blocco: Durata del blocco per IP bloccato (1–1440 minuti)

- Ban permanente: Blocchi prima del ban permanente (1–20)

Allarmi email per attacchi e blocchi IP (configurabili).

Richiedi Firewall

Attiva il modulo firewall — scansiona automaticamente tutte le richieste in ingresso.

Nessuna configurazione necessaria — i pattern di rilevamento sono integrati e coprono SQLi, XSS, path traversal, RFI e command injection.

Protezione REST API

Attiva la protezione per ciascun gruppo di endpoint in modo indipendente.

Gruppi protetti: /wp/v2/users, WooCommerce, Jetpack, wp-site-health, Divi Builder, Elementor.

WordPress Hardening

Ogni opzione di hardening può essere abilitata indipendentemente.

Raccomandato: Disabilita l'editor file, XML-RPC e l'esposizione della versione per tutti i siti di produzione.

Primi passi

- Installa e attiva Security Pilot.

- Vai su Impostazioni → Security Pilot.

- Abilita HTTP Security Headers — inizia con i valori predefiniti consigliati.

- Abilita Login Protection e configura il numero massimo di tentativi falliti (5 è un buon valore predefinito).

- Abilita il Request Firewall per il blocco automatico delle richieste malevole.

- Attiva REST API Protection per gli endpoint che non devono essere esposti.

- Abilita le opzioni di WordPress Hardening (in particolare disabilita l'editor di file in produzione).

- Esegui un Security Audit per identificare plugin o temi obsoleti.

Proteggi il Tuo Sito WordPress

Rafforzamento della sicurezza di livello enterprise senza complessità.